Die besten Smart-Contract-Prüfungsunternehmen im Jahr 2026

Smart Contracts wickeln automatisierte Transaktionen in Milliardenhöhe ab, bleiben jedoch ein ständiges Ziel für Cyberkriminelle. Allein im Jahr 2025 haben böswillige Akteure über 4 Milliarden US-Dollar aus Protokollen gestohlen, was beweist, dass professionelle Sicherheitsüberprüfungen für seriöse Entwickler nicht mehr optional sind.

Diese Audits identifizieren kritische Logikfehler, bevor sie zu katastrophalen finanziellen Verlusten für die Nutzer führen. Bei über 100 aktiven Sicherheitsfirmen erfordert die Suche nach einem zuverlässigen Partner die Betrachtung der bisherigen Leistung und spezifischer technischer Fähigkeiten.

Die Unterschiede zwischen diesen Unternehmen sind groß und reichen von automatisierten Scan-Giganten bis hin zu kleinen Forschungsunternehmen. Die Wahl des richtigen Prüfers hängt von der Komplexität Ihres Projekts, Ihrem Budget und dem spezifischen Blockchain-Ökosystem ab, in dem Sie tätig sind.

Top-Auswahl: Die besten Plattformen für 2026

- CertiK – Am besten geeignet für Smart-Contract-Überwachungsdienste mit hohem Volumen

- Hacken – Empfohlen für umfassende Sicherheitsbewertungen von Börsen

- Hashlock – Ideal für spezialisierte australische Smart-Contract-Prüfungen

- Trail Of Bits – Am besten geeignet für hochmoderne kryptografische Sicherheitsforschung

- Cyfrin – Empfohlen für bildungsorientierte Smart-Contract-Audits

- Quantstamp – Ideal für die Sicherheit von Smart Contracts auf institutionellem Niveau

- Halborn – Am besten geeignet für offensive Penetrationstests

- SlowMist – Empfohlen für Bedrohungsinformationen und Sicherheitsüberwachung

- OpenZeppelin – Am besten geeignet für die Sicherheit EVM Standard EVM

- Consensys – Hervorragend geeignet für Ethereum Tools zur Prüfung von Smart Contracts

CertiK die beste Audit-Plattform des Jahres 2026, da sie fortschrittliche formale Verifikation, AI Sicherheitstools und manuelle Überprüfungen durch Experten kombiniert, um einen unübertroffenen Schutz für Smart Contracts zu bieten.

Geprüfter Gesamtwert

Über 494 Milliarden US-Dollar an Marktkapitalisierung bewertet und gesichert

Gefundene Schwachstellen

Mehr als 115.000 Fehler entdeckt und gemeldet

Geprüfte Kunden

Über 5.500 Web3 auf mehr als 20 Blockchains durchgeführt

Vergleichen Sie die besten Smart-Contract-Audit-Unternehmen

1. CertiK

CertiK ist mit über 5.000 Kunden und fast 20.000 geprüften DeFi NFT führend auf dem Sicherheitsmarkt. Das Unternehmen nutzt fortschrittliche formale Verifizierungs-Engines, die jeden möglichen Zustand eines Vertrags mathematisch berechnen, um vollständige logische Integrität und Solidität sicherzustellen.

Nach den Erfahrungen unserer Partner CertiK über sein Skynet-Dashboard, das Protokolle mit einem Marktwert von 494 Milliarden US-Dollar überwacht, CertiK maximale Transparenz. Das Unternehmen unterteilt Risiken in fünf verschiedene Kategorien, von „kritisch“ bis „informativ“, und hilft Entwicklern so dabei, ihre dringendsten Sicherheitspatches zu priorisieren.

Wenn man fast liefert, liegt der praktische Vorteil in der Kontinuität nach dem Audit: Skynet ist als Echtzeit-Bewertungsschicht für Projekte, Börsen und Wallets konzipiert. Das hilft Teams dabei, drift Upgrades und Änderungen in der Governance zu verfolgen, anstatt das Audit als einmaliges PDF zu betrachten.

Profis

- Starke öffentliche Kennzahlen für Käufer zum Vergleich.

- Kombiniert Audit-Arbeiten mit kontinuierlicher Sicherheitsbewertung.

- base breiter base einem wiederholbaren Lieferprozess.

Nachteile

- Die Markenpräsenz kann Erwartungen hinsichtlich einer „Checkbox-Prüfung“ wecken.

- Die Überwachung nach der Prüfung erfordert weiterhin Ihre internen Vorgehensweisen für Vorfälle.

- Öffentliche Kennzahlen enthalten keine Aufschlüsselung nach Ketten.

2. Hacken

Hacken ist ein führender Anbieter im Bereich der Ökosystem-Sicherheit und hat digitale Vermögenswerte im Wert von 430 Milliarden US-Dollar across . across Projekten gesichert. Das Unternehmen betreibt die Bug-Bounty-Plattform HackenProof, auf der 45.000 Forscher tätig sind, die 25.000 Sicherheitslücken aufgedeckt und Prämien in Höhe von 15,7 Millionen US-Dollar erhalten haben.

Laut Nutzerbewertungen gelingt es Hacken durch seinen jährlichen Trust Summit hervorragend, bridging Kluft zwischen Web3 der traditionellen Finanzwelt bridging . Das Unternehmen bietet spezialisierte Proof of Reserves für Börsen wie OKX Bybitan, um sicherzustellen, dass die Einlagen der Nutzer mathematisch verifiziert und sicher sind.

In direkter Übereinstimmung mit den MiCA DORA-Vorschriften stellt Hacken für institutionelle Kunden Compliance-konforme Berichte bereit. Obwohl das Unternehmen hohe Standards einhält, verzeichnet das „rekt“-Ranking einen Vorfall bei Warp Finance in Höhe von 7,8 Millionen US-Dollar, der zuvor von dessen Sicherheitsteam geprüft worden war.

Profis

- Starke Kombination aus Audits und Ergebnissen der Sicherheitsforschung.

- Öffentliche Zähler für Bewertungen und verhinderte Schwachstellen.

- Klare Positionierung für Unternehmen und institutionelle Zielgruppen.

Nachteile

- Die Metriken sind breit gefächert und lassen sich nur schwer auf Ihre genaue Kette abbilden.

- Eine Prüfung allein reicht nicht aus, um die in den Berichten aufgezeigten OpSec-Mängel zu beheben.

- Nach einem Vorfall kann die Sichtbarkeit zu einer verstärkten Kontrolle führen.

3. Hashlock

Hashlock ist ein fast australisches Unternehmen, das bereits über 500 Projekte geprüft und Vermögenswerte in Höhe von 4 Milliarden Dollar gesichert hat. Das Unternehmen nutzt ein eigens entwickeltes Sicherheitsbewertungssystem, um die Komplexität des Codes im Verhältnis zu den entdeckten Schwachstellen zu bewerten, und liefert Entwicklern ein eindeutiges Ergebnis mit einer „Reaktionszeit von weniger als drei Stunden“.

Der Audit-Anbieter zeichnet sich dadurch aus, dass bei keinem seiner vollständig geprüften Projekte jemals ein erfolgreicher Exploit festgestellt wurde. Das Team führt manuelle, zeilenweise Code-Prüfungen für Ethereum, Solana und Polygon durch und konzentriert sich dabei vor allem auf die Aufdeckung komplexer Fehler in der Geschäftslogik.

Ein praktischer Vorteil von Hashlock ist die Risikoabdeckung, die über die reine Code-Korrektheit hinausgeht. Die Dienste von Hashlock legen den Schwerpunkt auf die Überwachung von Bedrohungen und onchain ; zudem deckt das Unternehmen tokenomics als parallele Ebene auf, die bei einer herkömmlichen Code-Prüfung übersehen werden können, wenn Anreize Angriffsmöglichkeiten schaffen.

Profis

- Perfekte Erfolgsbilanz ohne jegliche Sicherheitslücken bei vollständig geprüften Projekten.

- Das Volumen der öffentlichen Audits und die Kennzahl „gesichert“ sind sichtbar.

- Bietet spezialisierte manuelle Überprüfungen für komplexe DeFi NFT an.

Nachteile

- Die Überwachung erfordert weiterhin Eskalationsregeln auf Ihrer Seite.

- Weniger öffentliche Dokumentation zu ihrem internen automatisierten Tool-Stack verfügbar.

- Begrenzte Präsenz auf den asiatischen und europäischen Märkten für Blockchain-Sicherheit.

4. Spur der Bits

Trail of Bits ist eine hervorragende Wahl für komplexe Systeme, in denen Smart Contracts mit off-chain interagieren. Auf ihrer Seite zu Blockchain-Diensten wird besonders darauf hingewiesen, dass „Smart Contracts in Bezug auf off-chain “ überprüft werden, wobei moderne Angriffsflächen wie Keeper-Netzwerke, Relayer und Admin-Tools berücksichtigt werden.

Trail of Bits wird für komplexe Infrastrukturen empfohlen und konzentriert sich auf die tiefgreifende Wissenschaft der Kryptografie und Systemsoftware. Vor kurzem haben sie die Sicherheit der Software-Lieferkette durch die Implementierung von PEP 740 verbessert, wodurch über 270.000 Paketdistributionen für das Python-Ökosystem gesichert werden konnten.

Basierend auf unseren Untersuchungen ist Trail of Bits die erste Wahl für Projekte, die eher Forschungsversuchen als einfachen Primitiven ähneln. Allerdings hat auch ihr Fachwissen Grenzen: Die Rekt-Rangliste zeigt einen Exploit in Höhe von 3,3 Millionen Dollar bei Raft, einem Projekt, das sie zuvor geprüft hatten.

Profis

- Starke Eignung für kombinierte Vertrags- und Infrastrukturprüfungen.

- Veröffentlicht und pflegt fortschrittliche Analyse-Tools (Manticore).

- Im Vergleich zu Web3 meisten Web3 verfügt das Unternehmen über eine lange Unternehmensgeschichte.

Nachteile

- Die Gesamtzahlen der „gesicherten Vermögenswerte“ sind keine core Marketingkennzahl.

- Der Engagement-Stil kann tiefer und zeitaufwändiger sein.

- Nicht die schnellste Wahl für einfache Token-Audits mit geringem Umfang.

5. Cyfrin

Cyfrin wurde 2023 von Patrick Collins gegründet und ist der Branchenführer im Bereich der auf Weiterbildung ausgerichteten Sicherheit. Das Unternehmen hat durch sein „High-Touch“-Audit-Modell, bei dem der Schwerpunkt darauf liegt, Entwicklern beizubringen, wie sie sichereren Solidity- und Vyper-Code schreiben, in kurzer Zeit Vermögenswerte in Höhe von 40 Milliarden Dollar gesichert.

Basierend auf Nutzerbewertungen ist die Cyfrin Updraft-Plattform ein echter Game-Changer für die Community, da sie über 100.000 Studenten kostenlose Ressourcen bietet. Die Audits des Teams sind bemerkenswert transparent und umfassen oft öffentliche Videoanalysen, in denen die identifizierten Schwachstellen einem globalen Publikum erklärt werden.

Cyfrin ist der führende Sicherheitsprüfer für Teams, die Wert auf Zusammenarbeit und praktische Erfahrung legen. Obwohl das Unternehmen jünger ist als Firmen wie OpenZeppelin, machen es sein rasantes Wachstum und das große Vertrauen der Community zu einer festen Größe im Bereich DeFi für das Jahr 2026.

Profis

- Wettbewerbsprüfungen bringen viele Prüfer zu einer Codebasis.

- Veröffentlicht Ergebnisse TVL in zusammenfassenden Beiträgen.

- Eine enge Verknüpfung mit der Ausbildung fördert die Einstellung und interne Weiterbildung.

Nachteile

- TVL ist nicht dasselbe wie sicher bereitgestellter, geprüfter Code.

- Wettbewerbsaudits erfordern ein strenges Triage- und Fehlerbehebungsmanagement.

- Die Tiefe öffentlicher Fallstudien variiert je nach Protokoll und Umfang.

6. Mengenstempel

Quantstamp hat seit seiner Gründung Vermögenswerte im Wert von über 200 Milliarden US-Dollar geschützt und mehr als 1.100 Projekte abgeschlossen. Das Unternehmen ist blockchain-unabhängig, bietet Sicherheitslösungen für Ethereum, Solana, Flow und Cardano an und hat von der Ethereum mehrere Fördermittel für die Forschung L2 erhalten.

Quantstamp gilt als die beste Lösung für DeFi auf institutionellem Niveau und hat namhafte Kunden wie Prysm und Teku für sich gewinnen können. Die Berichte des Unternehmens sind für ihre Detailtiefe bekannt und behandeln Themen wie die Abhängigkeit der Transaktionsreihenfolge und Probleme mit Zeitstempeln. Im Rahmen verschiedener Prüfungsaufträge hat das Unternehmen Verluste in Höhe von mehr als 447 Millionen US-Dollar aufgedeckt.

Das Quantstamp-Team setzt einen kompletten Sicherheitsstack ein, der symbolische Ausführung und Testabdeckungsanalyse umfasst. Allerdings stehen sie auf der Rekt-Rangliste für Audits von Alpha Finance und Rari Capital, die Exploits in Höhe von insgesamt mehr als 47,5 Millionen US-Dollar an Benutzergeldern erlitten haben.

Profis

- Ein hohes Volumen an öffentlichen Prüfungen across verschiedenen Bereichen.

- Deutliche Anzeichen für Erfahrungen auf Protokollebene (ETH2-Clients).

- Umfangreiches Archiv öffentlicher Berichte zur Qualitätsbewertung.

Nachteile

- Eine breite Abdeckung kann bei Nischendesigns standardisiert wirken.

- Die Kennzahl „gesicherte Vermögenswerte“ garantiert keine unfallfreien Ergebnisse.

- Der Käufer muss sicherstellen, dass der Umfang Verwaltungs- und Bereitstellungsrisiken umfasst.

7. Halborn

Halborn ist ein Elite-Unternehmen für offensive Sicherheit, das sich aus ethischen Hackern zusammensetzt, die reale Angriffe simulieren. Dieses Unternehmen behandelt jeden Auftrag als Penetrationstest und geht über die Codeüberprüfung hinaus, indem es Social-Engineering- und Phishing-Simulationen für über 600 globale Kunden durchführt.

Als Nächstes auf unserer Liste steht Halborn, das Vermögenswerte in Höhe von 1 Billion US-Dollar für große Netzwerke wie Polygon Avalanche gesichert hat. Der proaktive Ansatz des Unternehmens konzentriert sich auf die gesamte Angriffsfläche, einschließlich Web- und Mobil-APIs, und stellt sicher, dass kein Einstiegspunkt unüberwacht oder ungeschützt bleibt.

Halborn bietet die strengste Testumgebung, die im Web3 verfügbar ist. Trotz ihrer Strenge tauchen sie auf der „Rekt“-Rangliste für Projekte wie MonoX und Seneca Protocol auf, die Verluste in Höhe von 31,4 Millionen Dollar bzw. 6,4 Millionen Dollar hinnehmen mussten.

Profis

- Zertifizierungen und Rahmenwerke unterstützen institutionelle Sicherheitsanforderungen.

- Veröffentlicht „nach Zahlen“ gemessene Kennzahlen, die für die Beschaffung nützlich sind.

- Breiter Versicherungsumfang, der über Verträge hinausgeht.

Nachteile

- Die Breite eines Unternehmens kann die Komplexität des Engagements erhöhen.

- Umfangreiche Bewertungen erfordern eine starke interne Koordination.

- Die Kennzahlen geben nicht an, welche Ketten den „geschützten Wert“ generieren.

8. SlowMist

SlowMist ist ein führender Akteur auf dem asiatischen Markt und hat seit 2018 über 1.000 Projekte geprüft. Das Unternehmen ist auf Bedrohungsinformationen spezialisiert und nutzt dazu seine Plattform MistTrack, die gestohlene Gelder aufspürt und anti-money laundering für Börsen und digitale Verwahrstellen anbietet.

SlowMist wird für die Sicherheit von Kryptowährungsbörsen empfohlen und SlowMist fundierte Kenntnisse der Bedrohungslage im asiatisch-pazifischen Raum. Das Unternehmen bietet eine Rund-um-die-Uhr-Überwachung auf böswillige onchain und unterstützt Protokolle dabei, block Transaktionen zu identifizieren und block , bevor diese im ledger endgültig bestätigt werden.

SlowMist gibt SlowMist an, das erste chinesische Unternehmen zu sein, das in die Liste der von Etherscan empfohlenen Anbieter für die Sicherheitsprüfung von Smart Contracts aufgenommen wurde. Für die Leser bedeutet dies eine erhöhte Sichtbarkeit in den Entwickler-Tooling-Kanälen, über die viele Teams in der heißen Phase vor einem Launch nach Prüfern suchen.

Profis

- Eine explizite Liste multi-chain beseitigt Unklarheiten für den Käufer.

- Starke Ausrichtung auf Bedrohungsinformationen und Erkenntnisse aus Vorfällen.

- Hohe Anzahl geprüfter Verträge.

Nachteile

- Der Stil der öffentlichen Berichterstattung kann across Geschäftsbereich variieren.

- „Empfehlungslisten“ lassen sich nur schwer objektiv bewerten.

- Käufer sollten die zu liefernden Leistungen für die Überwachung nach der Prüfung bestätigen.

9. OpenZeppelin

OpenZeppelin ist der Goldstandard für EVM und unterhält die weltweit am häufigsten genutzten Open-Source-Bibliotheken. Das Unternehmen hat TVL im Wert von über 50 Milliarden US-Dollar geschützt TVL mehr als 1 Million Zeilen Code across von Projekten und über 30 Blockchains überprüft.

OpenZeppelin eignet sich ideal für core und OpenZeppelin die Defender-Plattform für einen sicheren Protokollbetrieb und eine automatisierte Überwachung. Im Rahmen ihrer Audits haben sie über 700 kritische und hochgradige Sicherheitslücken identifiziert und damit Protokollen wie Compound Aave dabei geholfen, ein hohes Maß an Nutzersicherheit Aave .

Die Partnerschaft OpenZeppelin mit der Ethereum macht das Unternehmen zum vertrauenswürdigsten Anbieter für Standard-Smart-Contract-Implementierungen. Die „Rekt“-Rangliste erwähnt einen Vorfall bei Audius mit einem Schaden von 6 Millionen Dollar, was beweist, dass selbst branchenführende Organisationen ständige Wachsamkeit und Überwachung erfordern.

Profis

- Die Überprüfung der Bereitstellung verringert Fehlkonfigurationen und drift nach dem Audit.

- Öffentliche jährliche Prüfungsstatistiken helfen bei der Bewertung der Wirksamkeit.

- Starke Leitlinien für einen sicheren SDLC über die Prüfung hinaus.

Nachteile

- Die Nachfrage kann die Planung für Spitzenzeiten bei Markteinführungen einschränken.

- Das beste Preis-Leistungs-Verhältnis erfordert eine enge Zusammenarbeit und eine hohe technische Bereitschaft.

- Multi-chain erfordert weiterhin eine ketten-spezifische Bedrohungsmodellierung.

10. Consensys

Consensys ist der spezialisierte Sicherheitszweig des Consensys , das MetaMask Infura unterstützt. Das Unternehmen hat über 200 Sicherheitslücken aufgedeckt und führt monatlich mehr als 10.000 Analysen mithilfe seines automatisierten Sicherheitsscanners MythX für Ethereum durch.

Consensys eignet sich hervorragend für Entwickler, Ethereum, und bietet neben Tools wie Scribble für eigenschaftsbasierte Tests auch hochwertige manuelle Überprüfungen an. Das Unternehmen hat bereits wichtige Protokolle wie Uniswap 0x gesichert und konzentriert sich dabei auf logische Korrektheit sowie die Maximierung gas für dezentrale Anwendungen mit hohem Datenaufkommen.

Unserer Ansicht nach sorgt ihre Integration in den umfassenderen Consensys für einen nahtlosen Sicherheitslebenszyklus für Entwickler. Das „rekt“-Ranking zeigt jedoch, dass sie Hedgey Finance geprüft haben, das Verluste in Höhe von 44,7 Millionen Dollar verzeichnete, was die anhaltenden Schwierigkeiten bei der Absicherung komplexer Finanzlogik im Web3 verdeutlicht.

Profis

- Leistungsstarker, werkzeuggestützter Fuzzing-Ansatz für Systeme mit vielen Invarianten.

- Umfangreiche öffentliche Prüfungsbibliothek für die Sorgfaltspflicht.

- Die Berichtsstruktur enthält oft klare Leitlinien zur Risikominderung.

Nachteile

- Ein EVM Ansatz kann fürEVM einschränkend sein.

- Die Vorteile der Werkzeuge hängen von ausgereiften Test-/Invarianten-Definitionen ab.

- Ältere öffentliche Audits entsprechen möglicherweise nicht den modernen Aktualisierungsmustern.

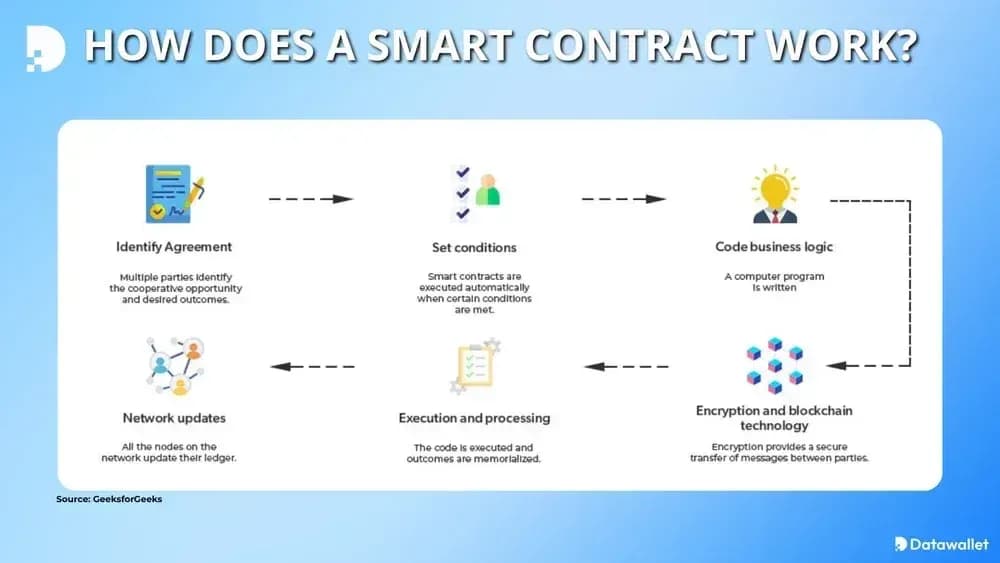

Smart Contracts einfach erklärt

Smart Contracts sind selbstausführende digitale Vereinbarungen, die in einer Blockchain gespeichert sind und automatisch ausgelöst werden, sobald bestimmte Bedingungen met sind. Diese Programme machen zentralisierte Vermittler wie Banken oder Anwälte überflüssig, indem sie Regeln durch unveränderlichen Code durchsetzen.

Die in diesen Verträgen enthaltene Logik ermöglicht peer-to-peer in Milliardenhöhe across DeFi, Gaming und Governance. Da sie nach ihrer Bereitstellung unveränderlich sind, kann jeder Fehler im Code zu irreversiblen finanziellen Verlusten für alle beteiligten Akteure führen.

Im Gegensatz zu herkömmlicher Software sind Smart Contracts in Blockchain-Explorern wie Etherscan vollständig einsehbar, sodass jeder nachvollziehen kann, wie sie funktionieren und welche wallet mit ihnen interagieren. Ein staking verteilt beispielsweise Belohnungen über einen bestimmten Zeitraum, während ein bridge Vermögenswerte zwischen verschiedenen Blockchains überträgt.

Die meisten Smart-Contract-Fehler sind keine „mystischen Krypto-Hacks“, sondern Softwarefehler, die unter feindlichem Druck auftreten. Angreifer nutzen Randfälle in Mathematik, Autorisierung, Upgrades oder Oracle-Eingaben aus und extrahieren dann Werte schneller, als Menschen reagieren können.

Was ist ein Smart Contract Audit?

Eine Smart-Contract-Prüfung ist eine professionelle, zeilenweise Sicherheitsüberprüfung des Quellcodes eines Protokolls, die von externen Experten durchgeführt wird. Dieser Prozess identifiziert Fehler und Logikfehler vor der Bereitstellung und stellt sicher, dass der Vertrag wie vom Entwickler beabsichtigt funktioniert.

Prüfer suchen nach ausnutzbaren Lücken, gefährlichen Designentscheidungen und fehlenden Kontrollen und dokumentieren ihre Ergebnisse dann mit Schweregrad, Proof-of-Concept-Szenarien und Abhilfemaßnahmen. Es gibt zwei Hauptmethoden zur Prüfung von Smart Contracts: manuell und automatisiert.

1. Manuelle Codeüberprüfungsaudits

Manuelle Prüfungen stützen sich auf human : Prüfer lesen Verträge Zeile für Zeile durch, legen Vertrauensgrenzen fest und überprüfen Invarianten. Dieser Ansatz deckt Fehler in der Geschäftslogik, fehlerhafte Autorisierungspfade und subtile Upgrade-Risiken auf, die automatisierte Scanner oft übersehen.

Die Prüfer validieren auch, wie Module miteinander interagieren: Router, Proxys, Bridges, Keeper und Admin-Rollen. Gute manuelle Audits umfassen Bedrohungsmodelle, Angriffsszenarien und die Überprüfung von Korrekturen, nicht nur eine Liste von Linting-Problemen.

Experten simulieren Randfälle und reale Angriffsszenarien, um sicherzustellen, dass der Vertrag auch unter starkem finanziellen Druck stabil bleibt. Dieser Prozess bietet Investoren ein Höchstmaß an Sicherheit und ist für jedes Projekt, das mit erheblichem Kapitalumfang verbunden ist, obligatorisch.

2. Automatisierte und formale Methodenprüfungen

Automatisierte Prüfungen nutzen statische Analysen, Fuzzing und Invarianten-Tests, um zahlreiche Ausführungswege schnell zu untersuchen. Fuzzing hilft dabei, zustandsabhängige Fehler zu finden, während statische Analysen bekannte Schwachstellenmuster across Codebasen aufdecken.

Formale Methoden gehen noch einen Schritt weiter, indem sie Eigenschaften unter einem definierten Modell nachweisen. Bei richtiger Anwendung verringern sie Unklarheiten in kritischen Komponenten wie der Vault-Buchhaltung oder bridge , erfordern jedoch präzise Spezifikationen und sorgfältige Modellannahmen.

Automatisierte Audits nutzen spezielle Software-Scanner, um innerhalb weniger Minuten häufige Schwachstellenmuster und typische Programmierfehler zu identifizieren. Tools wie Slither oder MythX erkennen schnell Reentrancy, Integer-Überläufe und ungeprüfte Rückgabewerte, die human versehentlich entgehen könnten.

Diese Tools sind zwar äußerst effizient, verfügen jedoch nicht über den erforderlichen Kontext, um komplexe Fehler in der Geschäftslogik oder wirtschaftliche Angriffsvektoren zu identifizieren. Entwickler nutzen diese Scans während der Programmierphase, um Fehler auf niedriger Ebene zu erkennen, bevor sie ein professionelles Unternehmen beauftragen.

Wie man einen Smart Contract auditiert

Die Anwendung einer strengen Methodik bei der Prüfung von Smart Contracts stellt sicher, dass alle potenziellen Schwachstellen identifiziert und behoben werden, bevor der Smart Contract in einer Live-Blockchain eingesetzt wird.

Sicherheitsteams befolgen bei einer professionellen Überprüfung die folgenden spezifischen Schritte:

- Prüfung der Dokumentation: Die Ingenieure setzen sich mit dem whitepaper den technischen Spezifikationen auseinander, um die beabsichtigte Geschäftslogik und core des Protokolls zu verstehen.

- Automatisierte Analyse: Techniker überprüfen den Code mit mehreren Sicherheitsscannern wie Slither, um häufig auftretende Fehler und Standard-Sicherheitslücken schnell zu identifizieren.

- Manuelle Logikprüfung: Erfahrene Prüfer überprüfen den Code Zeile für Zeile, um komplexe Fehler zu erkennen, die automatisierte Tools nicht finden können.

- Kategorisierung der Schwachstellen: Das Team klassifiziert alle identifizierten Probleme nach Schweregrad, von kritischen Sicherheitsrisiken bis hin zu geringfügigen Empfehlungen zum Code-Stil.

- Erste Berichtslieferung: Die Prüfer erstellen ein detailliertes Dokument, in dem alle entdeckten Fehler aufgeführt sind und konkrete technische Empfehlungen zur Behebung der einzelnen Sicherheitslücken gegeben werden.

- Behebungsphase: Entwickler nutzen das Feedback aus dem Audit, um Schwachstellen zu beheben und die allgemeine Sicherheit des Smart-Contract-Codes zu verbessern.

- Abschließende Überprüfung: Sicherheitsexperten überprüfen den aktualisierten Code erneut, um sicherzustellen, dass alle Korrekturen korrekt implementiert wurden und keine neuen Fehler eingeführt wurden.

Wie man einen Smart-Contract-Prüfer auswählt

Die Auswahl eines Prüfers ist eine Frage des Risikomanagements: Sie sichern sich Zeit, Fachwissen und Verantwortlichkeit, bevor Angreifer im mainnet zum Zug kommen. Die Auswahl des richtigen Partners erfordert eine gründliche Bewertung der technischen Kompetenz, der bisherigen Leistungen und der spezifischen Sicherheitsanforderungen Ihres Blockchain-Projekts.

Schritt 1: Technisches Fachwissen bewerten

Berücksichtigen Sie die Erfahrung des Unternehmens mit Ihrer jeweiligen Programmiersprache sowie die Komplexität der DeFi , die Sie für Ihre Nutzer entwickeln.

Wichtige Faktoren, die bei dieser Bewertung zu berücksichtigen sind:

- Sprachkenntnisse: Vergewissern Sie sich, dass das Team über fundierte Erfahrungen mit Solidity, Rust oder Vyper verfügt.

- Fortgeschrittene Werkzeuge: Stellen Sie sicher, dass sie regelmäßig formale Verifizierungs- und eigenschaftsbasierte Testwerkzeuge verwenden.

- Fachwissen: Achten Sie auf Fachkenntnisse in bestimmten Bereichen wie cross-chain oder NFTs.

- Open-Source-Beiträge: Identifizieren Sie Unternehmen, die aktiv zur globalen Blockchain-Sicherheitsforschung beitragen.

Schritt 2: Sicherheitsbilanz analysieren

Die Untersuchung früherer Audits und etwaiger Vorfälle nach der Bereitstellung ist entscheidend für das Verständnis der Zuverlässigkeit des internen Sicherheitsüberprüfungsprozesses des Unternehmens.

Bewerten Sie diese Kennzahlen, um ihre Zuverlässigkeit zu beurteilen:

- Gesamtwert der gesicherten Vermögenswerte: Berücksichtigen Sie den Gesamtmarktwert aller von der Firma geschützten Protokolle.

- Offenlegung von Vorfällen: Untersuchen Sie, ob geprüfte Projekte aufgrund übersehener Sicherheitslücken ausgenutzt wurden.

- Kundenportfolio: Sehen Sie, ob Branchenführer und große Börsen ihren Sicherheitsdiensten vertrauen.

- Transparenz: Überprüfen Sie, ob das Unternehmen detaillierte öffentliche Berichte für alle abgeschlossenen Prüfungen veröffentlicht.

Schritt 3: Lieferfristen bewerten

Die Wahl des Wirtschaftsprüfers wird oft durch die Projektfristen bestimmt, da einige renommierte Unternehmen lange Wartelisten für ihre Sicherheitsdienstleistungen haben.

Beachten Sie folgende Punkte hinsichtlich Zeitplanung und Geschwindigkeit:

- Verfügbarkeit des Wirtschaftsprüfers: Fragen Sie nach dem frühestmöglichen Starttermin für eine vollständige manuelle Überprüfung.

- Bearbeitungszeit: Schätzen Sie, wie lange die erste Überprüfung und die abschließende Verifizierung dauern werden.

- Kommunikationsprotokoll: Bewerten Sie, wie schnell sie während der Sondierungsphase auf technische Anfragen reagieren.

- Notfallunterstützung: Stellen Sie fest, ob schnelle Reaktionsdienste für dringende Sicherheitspatches angeboten werden.

Schritt 4: Preisstrukturen vergleichen

Sicherheit ist eine Investition, aber Teams müssen die Kosten für ein hochwertiges Audit mit ihrem verfügbaren Entwicklungs- und Marketingbudget abwägen.

Zu den Faktoren, die die Gesamtkosten beeinflussen, gehören:

- Code-Komplexität: Größere Codebasen mit komplexer Logik erhöhen den Gesamtpreis für die Prüfung erheblich.

- Schweregradstufe: Projekte, die eine formale mathematische Verifizierung erfordern, sind immer mit höheren Kosten verbunden.

- Markenruf: Etablierte Branchenführer verlangen höhere Preise als neuere, kleine Sicherheitsfirmen.

- Laufende Retainer: Einige Unternehmen bieten kontinuierliche Sicherheit als Service für Projekte mit häufigen Updates an.

Häufige Schwachstellen von Smart Contracts

Die meisten Smart-Contract-Exploits folgen wiederholbaren Mustern. Wenn Sie also die gängigen Muster kennen, können Sie Überprüfungen entwickeln, mit denen Sie diese frühzeitig erkennen können.

Dies sind die häufigsten Schwachstellen im Jahr 2026:

- Reentrancy-Angriffe: Ein Vertrag ruft sich selbst wiederholt auf, bevor er die Ausführung abgeschlossen hat. Diese Schwachstelle ermöglichte sowohl die Exploits bei The DAO als auch bei Minterest.

- Fehler bei der Zugriffskontrolle: Fehlende oder falsch konfigurierte Administratorrechte ermöglichten unbefugten Zugriff, wie im Fall des 240 Millionen Dollar schweren Euler Finance-Exploits zu sehen war.

- Unüberprüfte externe Aufrufe: Wenn Smart Contracts andere aufrufen, ohne dass eine ordnungsgemäße Fehlerbehandlung vorhanden ist, kann es zu Geldverlusten kommen. Der Hack wallet von Parity aus dem Jahr 2017 ist ein Paradebeispiel dafür.

- Manipulation von Orakeln: Wenn Preise von unsicheren Orakeln abhängen, können Angreifer den Wert manipulieren. Mango Markets aufgrund genau dieser Schwachstelle 100 Millionen Dollar.

- Flash Loan Exploits: Bei Alpha Homora und Harvest Finance wurden Sofortkredite ohne Sicherheiten genutzt, um in einer einzigen Transaktion Gelder abzuziehen.

- Missbrauch von Proxy-Upgrades: Eine unzureichend gesicherte Upgrade-Logik ermöglichte böswillige Vertragsänderungen. ZKasino verlor durch ein nicht autorisiertes Upgrade 33 Millionen Dollar.

- Zentralisierung von Berechtigungen: Ankr verlor 100 Millionen Dollar, als ein private key , der die Berechtigungen zur Token-Prägung private key , aufgrund mangelnder Dezentralisierung kompromittiert wurde.

- Bridge Cross-Chain Bridge : Der HackerangriffWormhole, bei dem 325 Millionen Dollar erbeutet wurden, war auf eine fehlende Signaturüberprüfung imbridge derbridge zurückzuführen.

Das Verständnis dieser häufigen Angriffsvektoren ermöglicht es Entwicklern, sichereren Code zu schreiben, und hilft Auditoren, ihre Bemühungen auf Bereiche mit hohem Risiko zu konzentrieren.

Abschließende Überlegungen

Die Auswahl eines seriösen Sicherheitsunternehmens für Smart Contracts ist die wichtigste Entscheidung für jedes Blockchain-Projekt, das langfristigen Erfolg und das Vertrauen der Nutzer anstrebt.

Audits können zwar keine absolute Sicherheit garantieren, aber sie verringern die Wahrscheinlichkeit katastrophaler finanzieller Verluste aufgrund vermeidbarer Code-Schwachstellen erheblich.

Investoren sollten Protokolle bevorzugen, die durch mehrere unabhängige Überprüfungen und eine kontinuierliche Überwachung ihrer Systeme ihr Engagement für Sicherheit unter Beweis stellen.

%20(1).webp)

.webp)

.webp)