Les meilleures pièces de monnaie confidentielles en 2025 (Top 6)

Résumé : Les pièces de monnaie de confidentialité protègent les métadonnées des transactions en dissimulant l'identité de l'expéditeur, l'adresse du destinataire et le montant de la transaction à l'aide d'une cryptographie avancée et d'une conception au niveau du protocole.

Le marché actuel englobe des blockchains de confidentialité par défaut et des outils de confidentialité modulaires superposés à des réseaux publics pour les paiements, les dons et le commerce. Voici les six principaux jetons de protection de la vie privée en 2025 :

- Monero - Confidentialité par défaut, fongibilité similaire à celle de l'argent liquide

- Zcash -SNARK avec adresses unifiées

- Tornado Cash - Ethereum avec zk

- Umbra - Adresses furtives non interactives sur Solana

- Dash - Paiements instantanés avec CoinJoin en option

- Beldex - Confidentialité et dApps basées sur des masternodes

MEXC une no-KYC qui prend en charge les principaux actifs axés sur la confidentialité, tels que Monero, Dash, Beldex et Tornado Cash, offrant une forte liquidité, des frais réduits et un accès mondial constant aux traders soucieux de la confidentialité.

Actifs disponibles

Plus de 4 200 futures de contrats spot futures

AI prises en charge

XMR, DASH, BDX, TORN

Méthodes de dépôt

Cryptomonnaies, cartes bancaires, P2P

Les 6 premières monnaies de la vie privée en 2025

Dans le cadre de notre étude sur les principales cryptomonnaies axées sur la confidentialité, nous avons testé le code, les portefeuilles et les nœuds, en évaluant la facilité d'utilisation, les frais et les paramètres de confidentialité par défaut à travers un échantillon de transactions. Nous avons également examiné l'activité des développeurs, le degré de décentralisation et la documentation, puis nous avons vérifié les affirmations en les comparant onchain et à des outils communautaires fiables.

Nous avons également évalué la résilience réglementaire, l'accessibilité aux plateformes d'échange et cross-chain qui influent sur la liquidité et l'utilité pour les investisseurs. La liste finale établit un équilibre entre le niveau d'anonymat par défaut, la praticabilité opérationnelle et des feuilles de route crédibles qui favorisent l'adoption sans compromettre la confidentialité fondamentale.

Les facteurs les plus importants sont présentés dans le tableau ci-dessous :

1. Monero XMR)

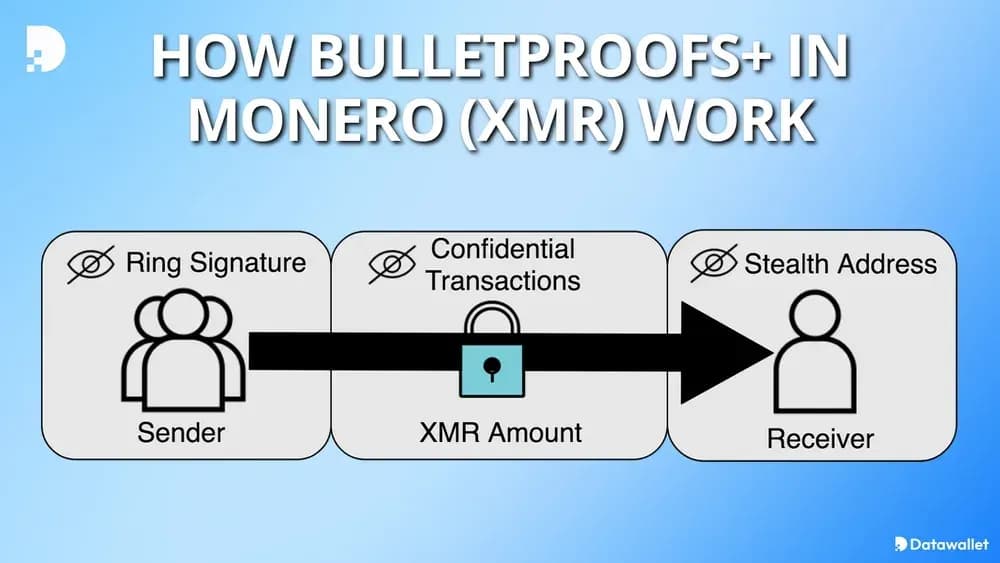

Monero est la principale cryptomonnaie axée sur la confidentialité en 2025, masquant par défaut l'expéditeur, le destinataire et le montant grâce aux signatures en anneau, aux adresses furtives et RingCT. Depuis 2022, la taille de l'anneau est passée à 16 membres, tandis que Bulletproofs+ et CLSAG ont amélioré l'efficacité, la taille des transactions et la vitesse de vérification.

RandomX l'exploitation minière sur CPU, ce qui renforce la décentralisation et élargit la participation à l'aide de matériel standard, limitant ainsi les risques ASIC au fil du temps. Une émission résiduelle de 0,6 XMR bloc maintient indéfiniment les incitations pour les mineurs, préservant ainsi la sécurité du réseau tout en introduisant une inflation minimale.

La confidentialité au niveau de la couche réseau améliore la dissociation grâce aux modèles de diffusion de Dandelion++, tandis que le routage via Tor et I2P est pris en charge par de nombreux portefeuilles pour une meilleure protection des métadonnées. La prise en charge par les plateformes d'échange varie selon les juridictions en raison de questions de conformité, mais la liquidité au niveau local persiste grâce aux plateformes régionales et peer-to-peer .

Monero :

- Mécanisme d'approvisionnement : L'émission de la queue permet aux mineurs de survivre indéfiniment.

- Durée du bloc : objectif de deux minutes, dimensionnement dynamique des blocs.

- Wallet : interface graphique, ligne de commande, Feather, options mobiles.

- Visualiser les clés : Accès optionnel à l'audit en lecture seule.

- Notes de conformité : La disponibilité de l'échange varie selon les régions.

- Outils de l'écosystème : Les sous-adresses et les identifiants de paiement sont obsolètes.

2. Zcash ZEC)

Zcash est un concurrent direct de Monero, offrant une confidentialité optionnelle grâce à zk qui permet de valider les transactions sans révéler l'identité de l'expéditeur, du destinataire ou le montant sur la blockchain. La mise à jour NU5 a introduit le pool Orchard avec Halo 2, supprimant la configuration de confiance et ajoutant les adresses unifiées pour des transferts privés sans faille.

Les utilisateurs peuvent effectuer des transactions de manière transparente pour assurer l'interopérabilité ou transférer des fonds dans le pool blindé lorsque la confidentialité est requise sur le plan opérationnel. Les adresses unifiées regroupent plusieurs types de destinataires sous un seul identifiant, ce qui réduit les frictions et augmente la probabilité que les utilisateurs adoptent des flux protégés.

Zcash un plafond d'approvisionnement de 21 millions d'unités, à l'instar Bitcoin, avec des réductions de moitié périodiques qui font diminuer l'émission de manière prévisible au fil du temps. La gestion du projet par l'ECC et la Zcash se poursuit, avec des initiatives visant à améliorer les performances, telles que Tachyon, qui vise à rendre les paiements lighter plus rapides et lighter sur les appareils grand public.

Zcash :

- Couche de confidentialité : Pool de vergers avec Halo 2 proofs.

- Durée d'un bloc : environ 75 secondes par bloc.

- Wallet : intégrations Zecwallet Lite, Ywallet et Adalite.

- Interopérabilité : Migration transparente ou blindée possible.

- Notes de conformité : Les listes d'échange d'aides à la vie privée sont facultatives.

- Subventions pour l'écosystème : Les subventions ZF financent les infrastructures.

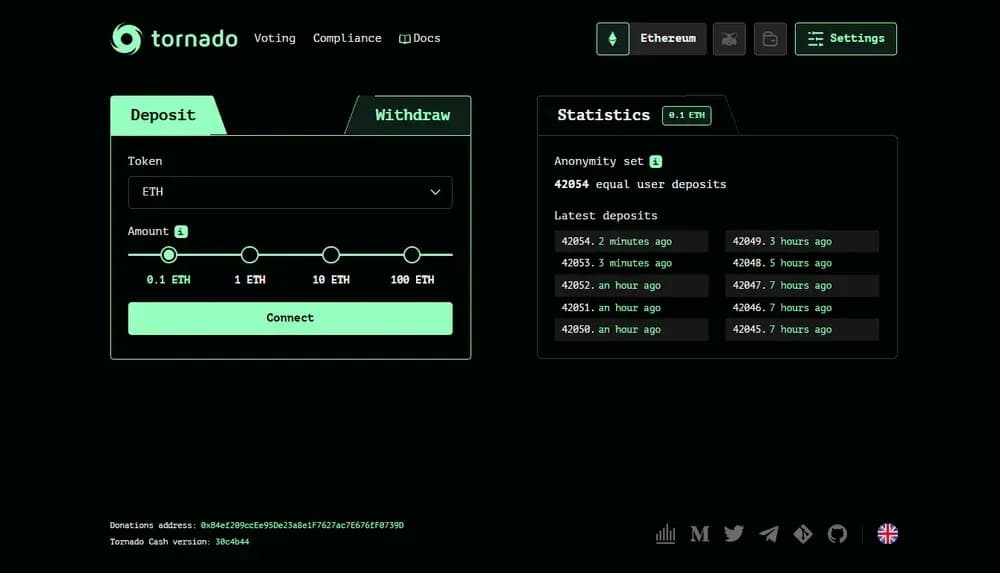

3. Tornado Cash (TORN)

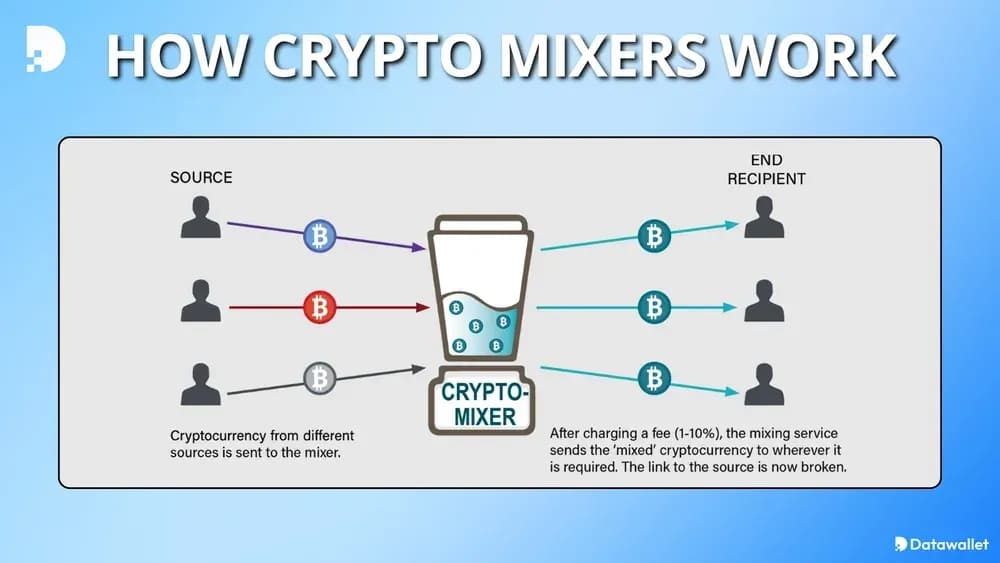

Tornado Cash est uncustodial sur Ethereum brise les liens entre dépôts et retraits grâce à des preuvesSNARK et à des montants fixes. Les utilisateurs effectuent un dépôt dans des pools, reçoivent un code secret, puis effectuent ultérieurement un retrait vers une nouvelle adresse, ce qui dissocie les sources tandis que les contrats veillent de manière autonome au respect des règles.

Historiquement, les pools prenaient en charge des montants tels que 0,1, 1 ou 10 ETH, y compris ERC-20 , ce qui améliorait les ensembles d'anonymat pour les montants de transfert courants. À la suite des sanctions de 2022 visant les adresses de contrats, une évolution juridique intervenue en 2025 a levé ces sanctions, même si la gouvernance et la maintenance active restent limitées.

TORN est un jeton ERC-20 de Tornado Cash dont l'utilité repose sur la gestion du protocole, la modification des paramètres et la coordination au sein de la communauté. Pour garantir la confidentialité des opérations, il est nécessaire d'adopter de bonnes wallet , telles que l'utilisation d'adresses neuves, le report des retraits et le paiement des frais par intermédiaire, afin de réduire les risques de désanonymisation heuristique.

Points forts de Tornado Cash :

- Type de protocole : Ethereum , contrats intelligents immuables.

- Actifs pris en charge : ETH certains ERC-20 .

- Réglage de l'anonymat : S'améliore avec le volume d'utilisation du pool.

- Relais : prélèvements Gas via des réseaux de relais.

- Notes de conformité : La position juridique a évolué en 2025.

- Gouvernance : Propositions et votes basés sur des jetons.

4. Umbra (UMBRA)

Umbra est un nouveau protocole cryptographique sur Solana permet d'effectuer onchain confidentielles, non traçables et vérifiables grâce à zero-knowledge . Il crypte les données relatives à l'expéditeur, au destinataire et au montant tout en préservant les performances à haut débit Solanaet les faibles coûts de transaction pour les utilisateurs et les institutions.

Grâce au réseau de calcul multipartite d'Arcium, Umbra les transactions avant qu'elles n'atteignent la blockchain, garantissant ainsi une confidentialité totale et une intégrité vérifiable. Des pools protégés, des relais et des soldes cryptés se combinent pour protéger l'activité tout en préservant la compatibilité avec les audits.

Umbra des clés de consultation facultatives et un enregistrement crypté, permettant ainsi de réaliser des audits conformes à la loi sans divulguer publiquement l'identité des utilisateurs ni les détails des transactions. Le protocole est actuellement disponible sur Devnet test, et mainnet est prévu après la réalisation d'audits de sécurité et SDK .

Umbra :

- Couche de confidentialité : ZK, soldes chiffrés.

- Réseau : Solana Arcium MPC.

- Conformité : Touches de visualisation en option.

- Rapidité : transferts rapides et économiques.

- Token : UMBRA totale de 28,5 millions UMBRA .

- Cas d'utilisation : DeFi, paiements, DAOs.

5. Dash DASH)

Dash privilégie les paiements rapides grâce à InstantSend ChainLocks, tandis que PrivateSend CoinJoin wallet pour un masquage modéré des adresses. Les masternodes garantis par 1 000 DASH les sessions InstantSend et de mélange InstantSend , partageant les récompenses de bloc avec les mineurs dans le cadre d'une architecture à deux niveaux.

PrivateSend des montants identiques au cours de plusieurs cycles, ce qui complique le traçage simpliste tout en laissant les montants et les adresses visibles onchain. Les sociétés d'analyse traitent souvent Dash que Bitcoin, ce qui facilite son cotation dans les juridictions plus strictes malgré la disponibilité d'outils de confidentialité optionnels.

Avec InstantSend, les paiements sont validés en quelques secondes, tandis que ChainLocks les risques de réorganisation en validant rapidement les blocs grâce aux quorums des masternodes. La gouvernance du trésor finance le développement et les initiatives de l'écosystème par le biais du vote des masternodes, alignant ainsi les incitations pour une croissance continue de l'utilité des paiements.

Dash :

- Consensus : PoW des masternodes, réseau à deux niveaux.

- Finalité : InstantSend , ChainLocks .

- Garantie pour les masternodes : 1 000 DASH par nœud.

- Wallet : Core, mobile, fournisseurs tiers.

- Trésor : propositions budgétaires financées par les récompenses de bloc.

- Remarques relatives à la conformité : prise en charge d'un plus grand nombre de plateformes d'échange que XMR.

6. Beldex (BDX)

Le dernier de notre classement des meilleures cryptomonnaies axées sur la confidentialité est Beldex, qui utilise des signatures en anneau, RingCT et des adresses furtives au sein d'un réseau de masternodes fonctionnant selon le protocole Proof-of-Stake. Les opérateurs misent 10 000 BDX pour sécuriser les blocs et alimenter des applications telles que BChat et BelNet, les frais de transaction étant brûlés afin de compenser l'émission à long terme.

Au-delà des paiements, Beldex développe une suite de solutions axées sur la confidentialité, comprenant notamment BChat pour la messagerie cryptée et BelNet VPN décentralisé. Les utilitaires de l'écosystème visent à stimuler onchain récurrente onchain , en créant des mécanismes de « sink » (absorption), tels que la destruction des frais, capables de contrebalancer l'émission de jetons au fil du temps.

S'agissant d'un réseau relativement récent, sa décentralisation dépend de l'augmentation du nombre de masternodes et staking plus large staking parmi base détenteurs. Le risque lié à l'adoption est contrebalancé par l'élargissement dApp qui, en cas de succès, accroît la demande de services et de coordination pour le BDX.

Points forts de Beldex :

- Consensus : Les nœuds maîtres à preuve d'enjeu valident les blocs.

- Suite d'applications : messagerie BChat, routage BelNet .

- Staking: 10 000 BDX requis pour les opérateurs.

- Politique en matière de frais : Brûlure partielle des frais de réseau.

- Wallet : versions pour ordinateur, mobile et Web.

- Notes de conformité : Transparence disponible en option.

Qu'est-ce qu'une pièce de monnaie confidentielle ?

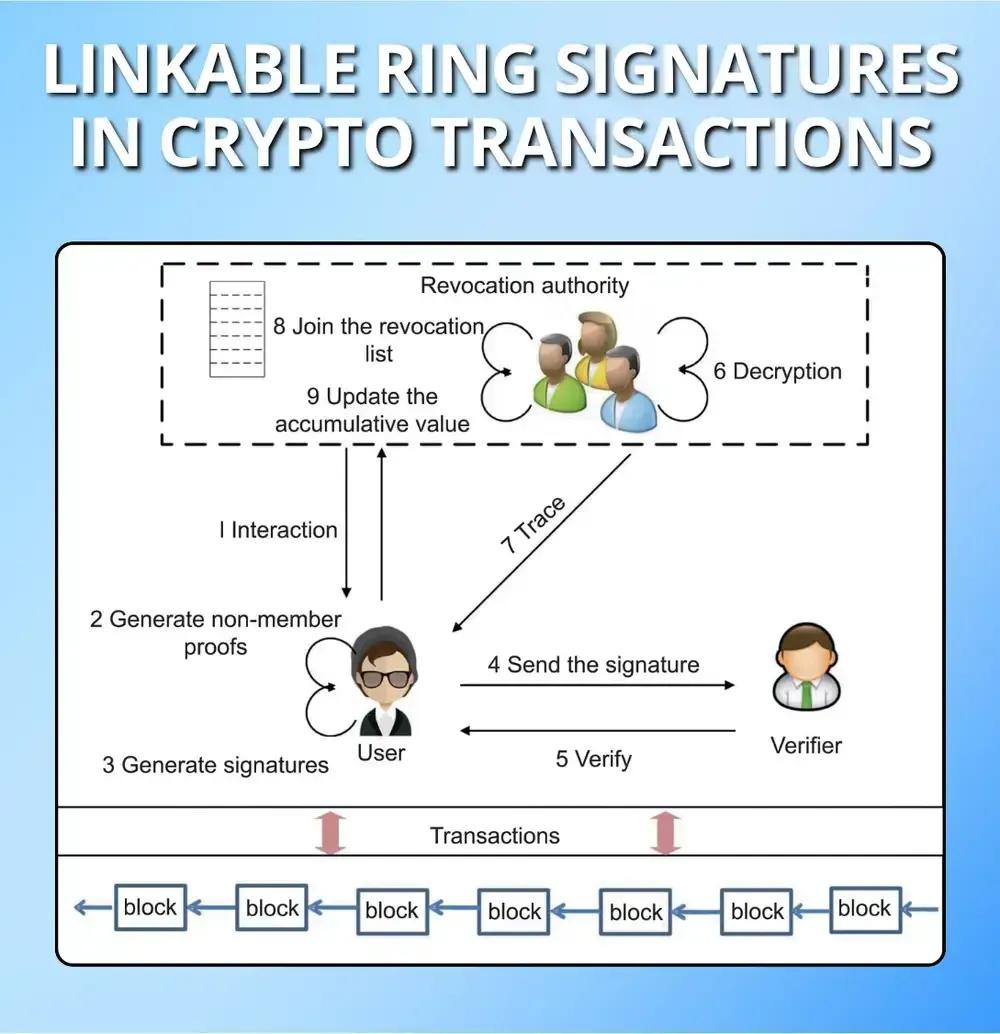

Les « privacy coins » sont des cryptomonnaies qui masquent l'identité des expéditeurs, des destinataires et les montants grâce à des signatures en anneau, des adresses cachées et zero-knowledge . Certaines garantissent une confidentialité par défaut pour tous les transferts, tandis que d'autres proposent une protection optionnelle qui concilie confidentialité, facilité d'utilisation et accès aux plateformes d'échange.

Les systèmes par défaut privés comme Monero une fongibilité totale en masquant automatiquement les montants, tandis que Zcash à la fois SNARK et une compatibilité transparente. Une confidentialité efficace dépend toutefois toujours des wallet , du moment choisi pour effectuer les transactions et du choix de réseaux tels que Tor ou I2P afin de limiter les fuites de métadonnées.

Plus récemment, la flambée de 520 % enregistrée Zcash à la mi-octobre 2025 a ravivé l'intérêt pour les actifs axés sur la confidentialité, les traders testant le seuil des 300 dollars. Cette remontée a mis en évidence l'adoption croissante des pools protégés et les progrès tangibles réalisés par les développeurs, alimentant ainsi un enthousiasme général au sein des écosystèmes axés sur la confidentialité.

Comment fonctionnent les monnaies de la vie privée ?

Les systèmes de protection de la vie privée garantissent l'exactitude des transactions tout en limitant ce que les observateurs peuvent apprendre, ce qui préserve la facilité d'utilisation pour les paiements quotidiens et les transferts de grande valeur. Deux approches principales dominent, chacune avec des modèles opérationnels distincts et des compromis pertinents pour les investisseurs et les utilisateurs.

Blockchains de protection de la vie privée par défaut

Ces réseaux rendent chaque transaction privée par construction, ce qui améliore la fongibilité mais complique la mise en conformité pour les établissements réglementés. Considérons les dimensions suivantes :

- Dynamique des ensembles d'anonymisation : des ensembles de leurres plus vastes et des sorties uniformes renforcent l'ambiguïté, ce qui réduit la fiabilité des traces dans le cadre des heuristiques d'analyse de chaînes classiques et des attaques statistiques.

- Protections au niveau du réseau : Les modèles de diffusion des transactions et l'acheminement optionnel par Tor ou I2P réduisent les fuites de métadonnées qui pourraient permettre d'établir une corrélation entre les paiements et les points d'extrémité du réseau d'origine.

- Efficacité de la preuve : Des innovations telles que Bulletproofs+ et les systèmes de signature compacts réduisent la taille des transactions et le temps de vérification sans affaiblir les garanties de confidentialité pour les participants.

- Avantages liés à la fongibilité : la confidentialité uniforme empêche l'analyse de contamination, ce qui améliore l'interchangeabilité des pièces dans le commerce et réduit le risque de mise sur liste noire sélective par les contreparties.

Outils Onchain

Ces outils assurent la confidentialité sur les chaînes publiques, offrant une mise en œuvre flexible sans nécessiter de nouvel base ni de nouvelle couche de consensus. Évaluez-les en fonction des critères suivants :

- Impossibilité d'établir un lien avec le destinataire : Les systèmes furtifs dérivent des adresses uniques afin que les observateurs ne puissent pas associer les paiements à des identités connues ou à des clés publiques publiées dans des registres.

- Dissociation source-destination : Les pools de mélange, les contrôles des dénominations et les relais obscurcissent les liens entre les dépôts et les retraits, ce qui augmente le coût des efforts de désanonymisation.

- Sécurité opérationnelle : Wallet , les délais de sécurité et les politiques relatives aux nouvelles adresses ont une incidence significative sur les résultats, car les erreurs des utilisateurs peuvent réintroduire des liens identifiables.

- Situation en matière de conformité : les outils qui permettent d'éviter le mélange des fonds ou de procéder à des divulgations sélectives pourraient être soumis à moins de restrictions, ce qui favoriserait leur pérennité dans différentes juridictions.

Dans quelle mesure les pièces de monnaie privées sont-elles anonymes ?

Le niveau d'anonymat réel des cryptomonnaies axées sur la confidentialité varie considérablement en fonction de la conception du protocole, des habitudes d'utilisation et du comportement des utilisateurs. Monero un niveau élevé de confidentialité par défaut grâce à un obscurcissement obligatoire, tandis que Zcash, les mixeurs et les outils de dissimulation s'appuient sur des fonctionnalités facultatives ou contextuelles qui réduisent la cohérence de la protection.

Les travaux universitaires sur la confidentialité des données cryptographiques restent limités, mais la recherche montre que les incitations et les ensembles d'anonymat influencent considérablement les fuites d'informations. Les études sur la sélection des signatures d'anneaux, les distributions de leurres et les corrélations temporelles confirment que la confidentialité s'améliore lorsque les ensembles d'anonymat s'étendent et que l'échantillonnage reste impartial.

Des analyses empiriques montrent que les mises à jour Moneroont réduit les lacunes en matière de traçabilité en augmentant la taille de l'anneau, en adoptant le protocole CLSAG et en déployant Bulletproofs+, qui a normalisé les sorties. Halo 2 Zcasha amélioré l'évolutivité et éliminé les risques liés à la configuration de confiance, même si la confidentialité dépend toujours d'une adoption plus large de la fonctionnalité « shielded ».

Les protocoles basés sur un mélangeur permettent une forte dissociation au sein des pools, mais des comportements tels que des retraits rapides, des adresses réutilisées ou des modèles de frais distincts peuvent éroder l'anonymat. Les systèmes d'adresses furtives protègent efficacement l'identité des destinataires, bien que les montants et les délais restent souvent visibles sans couches d'obscurcissement supplémentaires.

Les pièces de monnaie confidentielles sont-elles légales ?

La légalité des cryptomonnaies axées sur la confidentialité varie considérablement d'une région à l'autre, en fonction des normes de lutte contre le blanchiment d'argent et des interprétations nationales des technologies « favorisant l'anonymat ». Certains pays autorisent la détention et peer-to-peer , mais restreignent leur cotation sur les plateformes d'échange centralisées en vertu de réglementations en constante évolution.

Vous trouverez ci-dessous les principales réglementations et mesures prises par les bourses concernant les pièces de monnaie destinées à la protection de la vie privée :

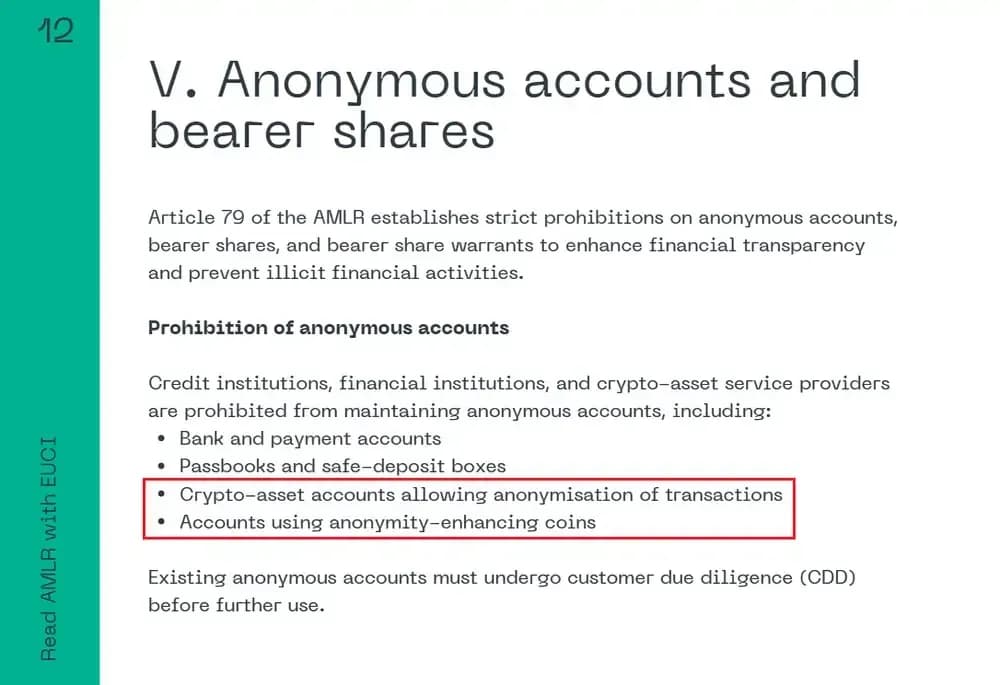

- Union européenne : le AML , qui entrera en vigueur en juillet 2027, interdit aux prestataires de services de paiement (CASP) de proposer des cryptomonnaies axées sur la confidentialité, imposant ainsi une surveillance plus stricte dans AMLA nouvelle AMLA .

- Japon : Dash 2018, l'Agence des services financiers a contraint les plateformes d'échange agréées à retirer de leur liste Monero, Zcash et Dash , supprimant ainsi tout accès à ces cryptomonnaies axées sur la confidentialité.

- Corée du Sud : les autorités de régulation financière ont interdit la cotation des cryptomonnaies axées sur la confidentialité à compter de mars 2021, après que l'affaire « Nth Room », Monero, a renforcé AML à l'échelle nationale.

- Binance: En février 2024, la plateforme d'échange a retiré Monero de sa liste de cryptomonnaies Monero , tout en annulant EU prévus EU à la suite d'une reclassification réglementaire intervenue plus tard dans l'année.

- Kraken: La plateforme a mis fin Monero dans l'Espace économique européen en octobre 2024, invoquant ses obligations découlant du renforcement AML .

- OKX: En janvier 2024, OKX Dash Monero, Zcash et Dash afin de se conformer aux exigences internationales de transparence de plus en plus strictes.

- Huobi désormais HTX) : La plateforme d'échange a retiré sept jetons axés sur la confidentialité de sa liste en septembre 2022, afin d'aligner ses cotations mondiales sur les normes de conformité interjuridictionnelles.

Dans l'ensemble, il n'existe pas d'interdiction générale, mais l'accès aux bourses continue de se restreindre à mesure que les autorités de régulation coordonnent AML . Ces retraits de cotation limitent la liquidité et la visibilité, ne laissant que peer-to-peer et les petits marchés régionaux comme seules plateformes disponibles pour le trading de cryptomonnaies axées sur la confidentialité.

Risques liés à la confidentialité des pièces de monnaie

Les actifs de confidentialité présentent des risques techniques, opérationnels et réglementaires qui diffèrent de ceux des crypto-monnaies transparentes. Prenez en compte les catégories suivantes avant d'acheter ou d'utiliser des actifs de confidentialité :

- Évolution de la réglementation : les changements de politique peuvent entraîner le retrait de certains actifs de la cote, restreindre l'accès ou criminaliser certains modes d'utilisation, ce qui réduit considérablement la liquidité et la profondeur du marché dans toutes les régions.

- Pénuries de liquidité : le retrait de certaines bourses ou la fragmentation des marchés peuvent creuser les écarts de cours, accroître slippage et nuire à l'exécution des ordres de sortie en cas de fluctuations défavorables des cours ou d'actualités.

- Percées en matière d'analyse : Les progrès de la police scientifique, les défauts de sélection des leurres ou les fuites de métadonnées peuvent réduire l'anonymat, ce qui remet en cause les hypothèses sur l'absence de lien et la fongibilité.

- Erreurs opérationnelles : La réutilisation d'adresses, les schémas temporels ou les portefeuilles cryptographiques mal configurés peuvent exposer les identités, annulant ainsi les protections cryptographiques promises par la conception du protocole.

- Dépendance à l'égard de l'infrastructure : Les relais, les explorateurs ou les SDK mobiles de tiers peuvent laisser échapper des données, créant ainsi des corrélats invisibles qui réduisent la protection globale de la vie privée dans la pratique.

- Changements de protocole : Les hard forks, les mises à jour de preuves ou les bogues de contrats intelligents peuvent introduire des cas limites, affectant temporairement les garanties de confidentialité ou la possibilité pour les utilisateurs de dépenser de l'argent.

- Risque comportemental : un excès de confiance conduit à un relâchement des mesures de sécurité opérationnelle (OPSEC), ce qui aggrave le problème de traçabilité via les réseaux sociaux, off-chain et les divulgations publiques imprudentes de la part des utilisateurs.

Réflexions finales

La confidentialité permanente Moneroet ses mises à jour éprouvées continuent de faire figure de référence dans ce domaine, garantissant la fongibilité et un anonymat effectif malgré la pression constante exercée sur le réseau.

zk Zcash, qui arrive à maturité, les outils Ethereum tels Umbra Tornado, ainsi que Dash , axé sur les paiements, Dash Beldex, une plateforme émergente, élargissent l'éventail des options pratiques et investissables en matière de confidentialité.

L'incertitude macroéconomique et les divergences juridictionnelles garantissent la persistance de la demande en matière de protection de la vie privée, ce qui rend la résilience, la facilité d'utilisation et les mesures de conformité décisives pour l'adoption à long terme.

%20(1).webp)

.webp)

.webp)