Meilleures entreprises d'audit de smart contracts en 2026

Les contrats intelligents traitent des milliards de transactions automatisées, mais restent une cible constante pour les cybercriminels. Rien qu'en 2025, des acteurs malveillants ont volé plus de 4 milliards de dollars à des protocoles, prouvant ainsi que les audits de sécurité professionnels ne sont plus une option pour les développeurs sérieux.

Ces audits permettent d'identifier les failles logiques critiques avant qu'elles n'entraînent des pertes financières catastrophiques pour les utilisateurs. Avec plus de 100 sociétés de sécurité actives, l'identification d'un partenaire fiable nécessite d'examiner les performances historiques et les capacités techniques spécifiques.

La disparité entre ces entreprises est importante, allant des géants du scan automatisé aux cabinets de recherche spécialisés. Le choix du bon auditeur dépend de la complexité de votre projet, de votre budget et de l'écosystème blockchain spécifique sur lequel vous vous déployez.

Les meilleurs choix : les meilleures plateformes pour 2026

- CertiK - Idéal pour les services de surveillance de contrats intelligents à haut volume

- Hacken - Recommandé pour les évaluations complètes de la sécurité des échanges

- Hashlock - Idéal pour les avis spécialisés sur les contrats intelligents australiens

- Trail Of Bits - Idéal pour la recherche en cryptographie haut de gamme

- Cyfrin - Recommandé pour les audits de contrats intelligents axés sur l'éducation

- Quantstamp - Idéal pour la sécurité des contrats intelligents de niveau institutionnel

- Halborn - Le meilleur pour les services de tests de pénétration offensive

- SlowMist - Recommandé pour la veille sur les menaces et le suivi de la sécurité

- OpenZeppelin - Idéal pour la sécurité EVM standard

- Consensys - Idéal pour les outils d'audit de contrats intelligents Ethereum

CertiK la meilleure plateforme d'audit de 2026, car elle combine une vérification formelle avancée, des outils de sécurité AI et des examens manuels réalisés par des experts afin d'offrir une protection inégalée des contrats intelligents.

Valeur totale auditée

Plus de 494 milliards de dollars de capitalisation boursière évaluée et garantie

Vulnérabilités détectées

Plus de 115 000 bogues détectés et signalés

Clients audités

Plus de 5 500 Web3 réalisés sur plus de 20 chaînes

Comparez les meilleures entreprises d'audit de contrats intelligents

1. CertiK

CertiK est leader sur le marché de la sécurité avec plus de 5 000 clients et près de 20 000 NFT DeFi NFT audités. Cette entreprise utilise des moteurs de vérification formelle avancés qui calculent mathématiquement tous les états possibles d'un contrat afin de garantir une intégrité et une solidité logiques totales.

D'après l'expérience de nos partenaires, CertiK une transparence maximale grâce à son tableau de bord Skynet, qui surveille des protocoles représentant une valeur de marché de 494 milliards de dollars. La société classe les risques en cinq catégories distinctes, allant de « critique » à « informatif », aidant ainsi les développeurs à hiérarchiser leurs correctifs de sécurité les plus urgents.

Si vous procédez à des déploiements fast, l'avantage concret réside dans la continuité post-audit : Skynet se positionne comme une couche d'évaluation en temps réel pour les projets, les bourses et les portefeuilles. Cela permet aux équipes de suivre drift des risques drift les mises à jour et les changements de gouvernance, plutôt que de considérer l'audit comme un simple document PDF ponctuel.

Avantages

- Des indicateurs publics solides permettant aux acheteurs d'établir des références.

- Combine le travail d'audit avec une évaluation continue de la sécurité.

- base large base la fiabilité du processus de prestation.

Inconvénients

- La présence d'une marque peut susciter des attentes en matière d'« audit par cases à cocher ».

- Le suivi post-audit nécessite toujours vos manuels internes de gestion des incidents.

- Les indicateurs publics ne précisent pas la répartition chaîne par chaîne.

2. Hacken

Hacken est un acteur de premier plan dans le domaine de la sécurité des écosystèmes, ayant sécurisé 430 milliards de dollars d'actifs numériques across plus de across 600 projets. Cette entreprise gère la plateforme de chasse aux bugs HackenProof, qui s'appuie sur 45 000 chercheurs ayant identifié 25 000 vulnérabilités et perçu 15,7 millions de dollars de récompenses.

D'après les avis des utilisateurs, Hacken excelle dans bridging entre Web3 la finance traditionnelle grâce à son Trust Summit annuel. La société propose Proof of Reserves spécialisés Proof of Reserves pour des plateformes d'échange telles que OKX Bybit, garantissant ainsi que les dépôts des utilisateurs sont vérifiés mathématiquement et sécurisés.

Conformément aux réglementations MiCA DORA, Hacken fournit des rapports prêts à l'emploi en matière de conformité à ses clients institutionnels. Bien que la société respecte des normes rigoureuses, le classement « rekt » fait état d'un incident de 7,8 millions de dollars chez Warp Finance, qui avait pourtant été préalablement examiné par son équipe d'ingénieurs en sécurité.

Avantages

- Combinaison solide d'audits et de résultats de recherche en matière de sécurité.

- Compteurs publics pour les évaluations et les vulnérabilités évitées.

- Positionnement clair pour les entreprises et les institutions.

Inconvénients

- Les indicateurs sont généraux ; difficiles à adapter à votre chaîne spécifique.

- Un simple audit ne suffira pas à remédier aux défaillances en matière de sécurité opérationnelle mises en évidence dans les rapports.

- La visibilité peut accroître la surveillance après tout incident.

3. Verrouillage par hachage

Hashlock est une entreprise australienne fast qui a audité plus de 500 projets et sécurisé 4 milliards de dollars d'actifs. La société utilise un système de notation de sécurité exclusif pour évaluer la complexité du code par rapport aux vulnérabilités détectées, offrant ainsi aux développeurs un verdict sans ambiguïté avec un « délai de réponse inférieur à 3 heures ».

Cet auditeur se distingue par le fait qu'aucun des projets qu'il a entièrement audités n'a jamais fait l'objet d'une exploitation réussie. L'équipe réalise des revues manuelles du code, ligne par ligne, pour Ethereum, Solana et Polygon, en mettant particulièrement l'accent sur l'identification des failles complexes dans la logique métier.

L'une des particularités pratiques de Hashlock réside dans sa couverture des risques qui va au-delà de la simple vérification de l'exactitude du code. Les services de Hashlock mettent l'accent sur la surveillance des menaces et onchain ; ils mettent également en évidence tokenomics , un aspect que les revues de code classiques peuvent négliger lorsque les incitations créent des failles exploitables.

Avantages

- Un bilan parfait, sans aucune faille, sur des projets entièrement audités.

- Le volume des audits publics et l'indicateur « sécurisé » sont visibles.

- Propose des audits manuels spécialisés pour NFT DeFi NFT complexes.

Inconvénients

- La surveillance nécessite toujours des règles d'escalade de votre côté.

- Moins de documentation publique disponible concernant leur pile d'outils automatisés internes.

- Présence limitée sur les marchés asiatiques et européens de la sécurité des chaînes de blocs.

4. Trace de bits

Trail of Bits constitue une excellente solution pour les systèmes complexes dans lesquels les contrats intelligents interagissent avec off-chain . Sur leur page consacrée aux services blockchain, ils mettent l'accent sur l'analyse des « contrats intelligents et off-chain », en tenant compte des surfaces d'attaque modernes telles que les réseaux de gardiens, les relais et les outils d'administration.

Recommandé pour les infrastructures complexes, Trail of Bits se concentre sur la science approfondie de la cryptographie et des logiciels système. L'entreprise a récemment amélioré la sécurité de la chaîne logistique des logiciels en mettant en œuvre la norme PEP 740, qui a permis de sécuriser plus de 270 000 distributions de paquets pour l'écosystème Python.

D'après nos recherches, Trail of Bits est le meilleur choix pour les projets qui s'apparentent davantage à des expériences de recherche qu'à de simples primitives. Cependant, même leur expertise a ses limites ; le classement rekt montre une exploitation de 3,3 millions de dollars sur Raft, un projet qu'ils avaient précédemment audité.

Avantages

- Convient parfaitement aux évaluations combinées des contrats et des infrastructures.

- Publie et maintient des outils d'analyse avancés (Manticore).

- Une longue expérience par rapport à la plupart Web3 .

Inconvénients

- Les chiffres globaux relatifs aux « actifs garantis » ne constituent pas un indicateur core .

- Le style d'engagement peut être plus profond et prendre plus de temps.

- Ce n'est pas le choix le plus rapide pour les audits de jetons simples et de faible envergure.

5. Cyfrin

Fondée en 2023 par Patrick Collins, Cyfrin est le leader du secteur de la sécurité axée sur la formation. L'entreprise a rapidement sécurisé 40 milliards de dollars d'actifs grâce à son modèle d'audit hautement personnalisé, qui met l'accent sur la formation des développeurs à l'écriture de code Solidity et Vyper plus sûr.

D'après les avis des utilisateurs, la plateforme Cyfrin Updraft change la donne pour la communauté, en offrant des ressources gratuites à plus de 100 000 étudiants. Les audits de l'équipe sont remarquablement transparents, incluant souvent des analyses vidéo publiques qui expliquent les vulnérabilités identifiées à un public international.

Cyfrin est le leader de l'audit pour les équipes qui privilégient une approche collaborative et pratique. Bien qu'il soit plus récent que des cabinets tels OpenZeppelin, sa croissance rapide et la confiance profonde que lui accorde la communauté en font un acteur incontournable de DeFi en 2026.

Avantages

- Les audits concurrentiels rassemblent de nombreux évaluateurs autour d'une même base de code.

- Communique publiquement les résultats TVL dans des publications récapitulatives.

- Un lien étroit avec l'éducation facilite le recrutement et le perfectionnement interne.

Inconvénients

- TVL n'est pas synonyme d'un code audité déployé en toute sécurité.

- Les audits concurrentiels nécessitent une gestion rigoureuse du triage et des corrections.

- La profondeur des études de cas publiques varie selon le protocole et la portée.

6. Quantstamp

Depuis sa création, Quantstamp a sécurisé plus de 200 milliards de dollars d'actifs et mené à bien plus de 1 100 projets. Cette entreprise, qui ne se limite pas à une seule blockchain, assure la sécurité Ethereum, de Solana, de Flow et de Cardano, et a reçu plusieurs subventions de la Ethereum pour ses travaux de recherche L2 .

Considéré comme le meilleur prestataire global DeFi de niveau institutionnel, Quantstamp a su s'attacher la confiance de clients majeurs tels que Prysm et Teku. Ses rapports sont réputés pour leur exhaustivité et traitent notamment des problèmes liés à la dépendance de l'ordre des transactions et à l'horodatage. L'entreprise a identifié plus de 447 millions de dollars de pertes dans le cadre de ses différentes missions d'audit.

L'équipe Quantstamp utilise une pile de sécurité complète comprenant l'exécution symbolique et l'analyse de la couverture des tests. Cependant, elle figure dans le classement rekt pour les audits d'Alpha Finance et de Rari Capital, qui ont subi des exploits totalisant plus de 47,5 millions de dollars de fonds d'utilisateurs.

Avantages

- Un volume élevé d'audits publics across écosystèmes.

- Signaux clairs d'expérience au niveau du protocole (clients ETH2).

- Vaste archive de rapports publics permettant d'évaluer la qualité.

Inconvénients

- Une large couverture peut sembler standardisée pour les conceptions de niche.

- Les indicateurs « actifs sécurisés » ne garantissent pas l'absence d'incidents.

- L'acheteur doit s'assurer que le périmètre inclut les risques liés à l'administration et au déploiement.

7. Halborn

Halborn est une société de sécurité offensive d'élite composée de hackers éthiques qui simulent des attaques réelles. Cette société traite chaque mission comme un test de pénétration, allant au-delà de la simple révision de code pour inclure des simulations d'ingénierie sociale et d'hameçonnage pour plus de 600 clients internationaux.

Halborn, qui figure ensuite sur notre liste, a sécurisé 1 000 milliards de dollars d'actifs pour des réseaux majeurs tels que Polygon Avalanche. Son approche proactive porte sur l'ensemble de la surface d'attaque, y compris les API web et mobiles, garantissant ainsi qu'aucun point d'entrée ne soit laissé sans surveillance ou exposé.

Halborn offre l'environnement de test le plus rigoureux qui soit dans Web3 . Malgré cette rigueur, l'entreprise figure dans le classement « rekt » aux côtés de projets tels que MonoX et Seneca Protocol, qui ont subi des pertes de 31,4 millions de dollars et 6,4 millions de dollars respectivement.

Avantages

- Les certifications et les cadres soutiennent les exigences institutionnelles en matière de sécurité.

- Publie des indicateurs « chiffrés » utiles pour les achats.

- Une couverture d'assurance étendue, au-delà des seuls contrats.

Inconvénients

- L'ampleur de l'entreprise peut accroître la complexité de l'engagement.

- Les évaluations à grande échelle exigent une coordination interne solide.

- Les indicateurs ne précisent pas quelles chaînes génèrent la « valeur protégée ».

8. SlowMist

SlowMist est un acteur majeur sur le marché asiatique, ayant audité plus de 1 000 projets depuis 2018. Cette société est spécialisée dans le renseignement sur les menaces grâce à sa plateforme MistTrack, qui permet de suivre les fonds volés et fournit anti-money laundering aux plateformes d'échange et aux dépositaires numériques.

Recommandé pour la sécurité des plateformes d'échange, SlowMist une connaissance approfondie de l'environnement des menaces dans la région Asie-Pacifique. L'entreprise assure une surveillance 24 heures sur 24 et 7 jours sur 7 des onchain malveillantes onchain , aidant ainsi les protocoles à identifier et block les transactions block avant qu'elles ne soient validées sur le ledger.

SlowMist affirme SlowMist avoir été la première entreprise chinoise à figurer sur la liste des recommandations d'audit de sécurité des contrats intelligents d'Etherscan. Pour nos lecteurs, cela signifie une visibilité accrue dans les circuits des outils de développement, où de nombreuses équipes font appel à des auditeurs lors des lancements en période de pointe.

Avantages

- Une liste explicite multi-chain réduit les ambiguïtés pour l'acheteur.

- Alignement étroit avec les informations sur les menaces et les enseignements tirés des incidents.

- Volume élevé de contrats audités déclaré.

Inconvénients

- Le style des rapports publics peut varier across les secteurs across .

- Les affirmations relatives à la « liste recommandée » sont difficiles à évaluer objectivement.

- Les acheteurs doivent confirmer les livrables pour le suivi post-audit.

9. OpenZeppelin

OpenZeppelin est la référence en matière de EVM , gérant les bibliothèques open source les plus utilisées au monde. Cette entreprise a protégé plus de 50 milliards de dollars en TVL examiné plus d'un million de lignes de code across de projets et plus de 30 chaînes.

Idéal pour core , OpenZeppelin la plateforme Defender, qui assure la sécurité des opérations des protocoles et une surveillance automatisée. Grâce à ses audits, l'entreprise a identifié plus de 700 vulnérabilités critiques et à haut risque, aidant ainsi des protocoles tels que Compound Aave un niveau élevé de sécurité pour leurs utilisateurs.

Le partenariat OpenZeppelin et la Ethereum en fait la référence incontournable en matière de mise en œuvre de contrats standard. Le classement de Rekt fait état d'un incident ayant coûté 6 millions de dollars chez Audius, ce qui prouve que même les fondations qui définissent les normes du secteur doivent faire l'objet d'une vigilance et d'une surveillance constantes.

Avantages

- La vérification du déploiement permet de réduire les erreurs de configuration et drift post-audit.

- Les statistiques publiques annuelles issues des audits permettent d'évaluer l'efficacité.

- Des conseils avisés pour un cycle de vie du développement logiciel sécurisé au-delà de l'audit.

Inconvénients

- La demande peut limiter la planification pendant les périodes de pointe.

- Pour obtenir le meilleur rapport qualité-prix, il faut une collaboration étroite et une solide préparation technique.

- Multi-chain nécessite toujours une modélisation des menaces spécifique à chaque chaîne.

10. Consensys

Consensys est la branche dédiée à la sécurité de Consensys , qui sous-tend MetaMask Infura. Cette entreprise a identifié plus de 200 failles de sécurité et réalise plus de 10 000 analyses par mois grâce à son scanner de sécurité automatisé MythX, destiné Ethereum .

Idéal pour les développeurs Ethereum, Consensys propose des révisions manuelles de haute qualité ainsi que des outils tels que Scribble pour les tests basés sur les propriétés. L'entreprise a sécurisé des protocoles majeurs tels Uniswap 0x, en mettant l'accent sur la justesse logique et en optimisant gas pour les applications décentralisées à fort volume.

À notre avis, leur intégration à l'ensemble Consensys offre aux développeurs un cycle de vie de la sécurité sans faille. Cependant, le classement de rekt montre qu'ils ont audité Hedgey Finance, qui a subi une perte de 44,7 millions de dollars, ce qui met en évidence la difficulté persistante de sécuriser des logiques financières complexes dans Web3.

Avantages

- Approche de fuzzing puissante basée sur des outils pour les systèmes à forte invariance.

- Grande bibliothèque publique d'audit pour la diligence raisonnable.

- La structure hiérarchique comprend souvent des directives claires en matière d'atténuation.

Inconvénients

- Une approche EVM peut s'avérer restrictive pourEVM .

- Les avantages des outils dépendent de la maturité des définitions des tests/invariants.

- Les audits publics plus anciens peuvent ne pas correspondre aux modèles de mise à niveau modernes.

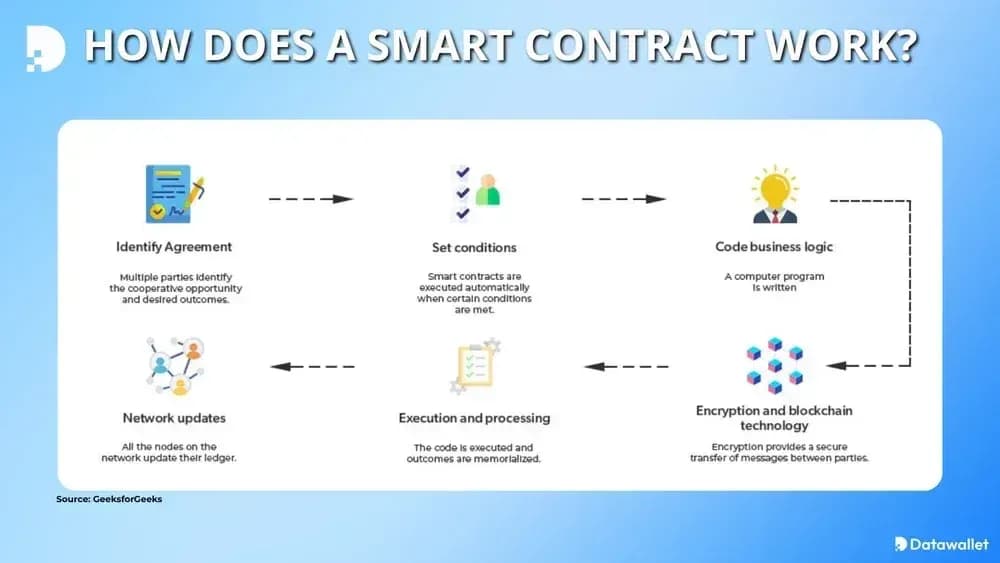

Les contrats intelligents expliqués simplement

Les contrats intelligents sont des accords numériques auto-exécutables stockés sur une blockchain qui se déclenchent automatiquement lorsque certaines conditions sont met. Ces programmes rendent superflus les intermédiaires centralisés tels que les banques ou les avocats, car ils garantissent le respect des règles grâce à un code immuable.

La logique intégrée à ces contrats permet peer-to-peer représentant des milliards de dollars across DeFi, des jeux vidéo et across la gouvernance. Comme ils sont immuables une fois déployés, toute erreur dans le code peut entraîner des pertes financières irréversibles pour tous les participants concernés.

Contrairement aux logiciels traditionnels, les contrats intelligents sont entièrement visibles sur les explorateurs de blockchain tels qu'Etherscan, ce qui permet à tout un chacun de voir comment ils fonctionnent et quelles adresses wallet cryptographiques interagissent avec eux. Un staking , par exemple, distribue des récompenses au fil du temps, tandis qu'un bridge transfère des actifs d'une chaîne à l'autre.

La plupart des échecs des contrats intelligents ne sont pas des « piratages cryptographiques mystiques » ; il s'agit plutôt de défaillances logicielles sous pression hostile. Les attaquants exploitent les cas limites en mathématiques, en autorisation, en mises à niveau ou en entrées Oracle, puis extraient la valeur plus rapidement que les humains ne peuvent réagir.

Qu'est-ce qu'un audit de contrat intelligent ?

Un audit de contrat intelligent est un examen professionnel et minutieux de la sécurité du code source d'un protocole, réalisé par des experts externes. Ce processus permet d'identifier les bogues et les failles logiques avant le déploiement, garantissant ainsi que le contrat fonctionne conformément aux intentions des développeurs.

Les auditeurs recherchent les failles exploitables, les choix de conception dangereux et les contrôles manquants, puis documentent leurs conclusions en indiquant leur gravité, des scénarios de validation de concept et des conseils de correction. Il existe deux méthodes principales pour auditer un contrat intelligent : manuellement et par le biais d'automatisations.

1. Audits manuels de révision du code

Les audits manuels s'appuient sur human : les auditeurs examinent les contrats ligne par ligne, définissent les limites de confiance et valident les invariants. Cette approche permet de détecter les failles de la logique métier, les chemins d'autorisation défaillants et les risques subtils liés aux mises à jour que les scanners automatisés laissent souvent passer.

Les réviseurs valident également la manière dont les modules interagissent : routeurs, proxys, ponts, gardiens et rôles d'administration. Les bons audits manuels incluent des modèles de menaces, des descriptions d'attaques et la vérification des corrections, et ne se limitent pas à une liste de problèmes de linting.

Les experts simulent des cas limites et des scénarios d'attaque réels afin de s'assurer que le contrat reste résilient en cas de forte pression financière. Ce processus offre le plus haut niveau de garantie aux investisseurs et est obligatoire pour tout projet gérant des capitaux importants.

2. Audits automatisés et selon une méthode formelle

Les audits automatisés ont recours à l'analyse statique, au fuzzing et aux tests d'invariants pour explorer rapidement de nombreux chemins d'exécution. Le fuzzing permet de détecter les bogues liés à l'état, tandis que l'analyse statique signale les schémas de vulnérabilité connus across les bases de code across .

Les méthodes formelles vont plus loin en démontrant des propriétés dans le cadre d'un modèle défini. Lorsqu'elles sont correctement mises en œuvre, elles réduisent l'ambiguïté dans des composants critiques tels que la comptabilité de coffre-fort ou les machines bridge , mais elles exigent des spécifications précises et des hypothèses de modélisation rigoureuses.

Les audits automatisés utilisent des scanners logiciels spécialisés pour identifier en quelques minutes les schémas de vulnérabilité courants et les erreurs de codage classiques. Des outils tels que Slither ou MythX détectent rapidement les problèmes de réentrance, les débordements d'entiers et les valeurs de retour non vérifiées que human pourrait accidentellement manquer.

Bien que ces outils soient très efficaces, ils ne disposent pas du contexte nécessaire pour identifier les défaillances complexes de la logique métier ou les vecteurs d'attaque économiques. Les développeurs utilisent ces analyses pendant la phase de codage afin de détecter les erreurs de bas niveau avant de faire appel à une société spécialisée.

Comment auditer un contrat intelligent

Le respect d'une méthodologie rigoureuse lors de l'audit des contrats intelligents garantit que toutes les vulnérabilités potentielles sont identifiées et corrigées avant que le contrat intelligent ne soit déployé sur une blockchain active.

Les équipes de sécurité suivent ces étapes spécifiques lors d'un examen professionnel :

- Analyse de la documentation : les ingénieurs étudient le whitepaper les spécifications techniques afin de comprendre la logique métier prévue et core du protocole.

- Analyse automatisée : les techniciens exécutent le code source à l'aide de plusieurs scanners de sécurité tels que Slither afin d'identifier rapidement les bogues courants et les vulnérabilités standard.

- Inspection logique manuelle : les auditeurs seniors examinent le code ligne par ligne afin de détecter les défauts complexes que les outils automatisés ne sont pas en mesure de trouver.

- Catégorisation des vulnérabilités : l'équipe classe tous les problèmes identifiés par niveau de gravité, allant des risques de sécurité critiques aux recommandations mineures concernant le style de code.

- Remise du rapport initial : les auditeurs fournissent un document détaillé décrivant chaque bug découvert et proposant des recommandations techniques spécifiques pour corriger chaque faille de sécurité.

- Phase de correction : les développeurs utilisent les commentaires issus de l'audit pour corriger les vulnérabilités et améliorer la sécurité globale du code du contrat intelligent.

- Vérification finale : les experts en sécurité réexaminent le code mis à jour afin de s'assurer que toutes les corrections ont été correctement implémentées et qu'aucun nouveau bug n'a été introduit.

Comment choisir un auditeur de contrats intelligents

Le choix d'un auditeur relève de la gestion des risques : vous achetez du temps, de l'expertise et une garantie de responsabilité avant que les pirates n'aient l'occasion de frapper sur mainnet. Pour choisir le bon partenaire, il faut procéder à une évaluation approfondie de l'expertise technique, des performances passées et des besoins spécifiques en matière de sécurité de votre projet de blockchain.

Étape 1 : Évaluer l'expertise technique

Examinez l'expérience de l'entreprise avec le langage de programmation que vous utilisez et la complexité de DeFi que vous développez pour vos utilisateurs.

Facteurs clés à prendre en compte lors de cette évaluation :

- Maîtrise des langages : vérifiez que l'équipe possède une solide expérience avec Solidity, Rust ou Vyper.

- Outils avancés : Veillez à ce qu'ils utilisent régulièrement des outils de vérification formelle et de test basé sur les propriétés.

- Connaissances spécialisées : recherchez une expertise dans des domaines spécifiques tels que cross-chain ou NFTs.

- Contributions open source : identifier les entreprises qui contribuent activement à la recherche mondiale sur la sécurité des chaînes de blocs.

Étape 2 : Analyser les antécédents en matière de sécurité

L'examen des audits antérieurs et des incidents survenus après le déploiement est essentiel pour comprendre la fiabilité du processus interne d'évaluation de la sécurité de l'entreprise.

Évaluez ces indicateurs afin d'en mesurer la fiabilité :

- Total des actifs garantis : prenez en compte la valeur marchande totale de tous les protocoles protégés par l'entreprise.

- Divulgation d'incidents : rechercher si des projets audités ont été exploités en raison de bogues de sécurité non détectés.

- Portefeuille clients : vérifiez si les leaders du secteur et les principales bourses font confiance à leurs services de sécurité.

- Transparence : vérifiez si l'entreprise publie des rapports publics détaillés pour tous les audits réalisés.

Étape 3 : Évaluer les délais de livraison

Les délais des projets dictent souvent le choix d'un auditeur, car certaines sociétés de premier plan ont de longues listes d'attente pour leurs services de sécurité.

Tenez compte des points suivants concernant la planification et la rapidité :

- Disponibilité de l'auditeur : demandez quelle est la date de début la plus proche possible pour un examen manuel complet.

- Délai d'exécution : estimez la durée des phases d'examen initial et de vérification finale.

- Protocole de communication : Évaluez la rapidité avec laquelle ils répondent aux questions techniques pendant la phase de cadrage.

- Assistance d'urgence : déterminez s'ils proposent des services d'intervention rapide pour les correctifs de sécurité urgents.

Étape 4 : Comparez les structures tarifaires

La sécurité est un investissement, mais les équipes doivent trouver un équilibre entre le coût d'un audit de haute qualité et leur budget de développement et de marketing disponible.

Les facteurs qui influencent le coût total comprennent :

- Complexité du code : les bases de code volumineuses avec une logique complexe augmentent considérablement le prix total de l'audit.

- Niveau de gravité : les projets nécessitant une vérification mathématique formelle sont toujours plus coûteux.

- Réputation de la marque : les leaders établis du secteur facturent plus cher que les nouvelles sociétés de sécurité spécialisées.

- Contrats de services continus : certaines entreprises proposent une sécurité continue sous forme de service pour les projets nécessitant des mises à jour fréquentes.

Vulnérabilités courantes des contrats intelligents

La plupart des exploits de contrats intelligents suivent des schémas répétitifs. Apprendre à reconnaître les plus courants vous aidera à concevoir des contrôles permettant de les détecter rapidement.

Voici les vulnérabilités les plus courantes en 2026 :

- Attaques par réentrance: un contrat s'appelle lui-même à plusieurs reprises avant d'avoir terminé son exécution. Cette faille a permis les exploits contre The DAO et Minterest.

- Défaillances du contrôle d'accès: des autorisations administratives manquantes ou mal configurées ont permis des accès non autorisés, comme l'a montré l'exploitation d'Euler Finance, qui a coûté 240 millions de dollars.

- Appels externes non vérifiés: lorsque des contrats appellent d'autres contrats sans gestion adéquate des erreurs, des fonds peuvent être perdus. Le piratage wallet multisig de Parity, survenu en 2017, en est un excellent exemple.

- Manipulation des oracles : lorsque les prix dépendent d'oracles non sécurisés, les pirates peuvent manipuler les valeurs. Mango Markets 100 millions de dollars à cause de cette faille précise.

- Exploits de prêts instantanés: Des prêts instantanés sans garantie ont été utilisés dans Alpha Homora et Harvest Finance pour drainer des fonds en une seule transaction.

- Abus de mise à niveau par procuration: une logique de mise à niveau mal sécurisée a permis des modifications malveillantes du contrat. ZKasino a perdu 33 millions de dollars à la suite d'une mise à niveau non autorisée.

- Centralisation des privilèges: Ankr a perdu 100 millions de dollars lorsqu'une private key les autorisations de frappe a été compromise en raison d'une décentralisation insuffisante.

- Bridge Cross-Chain : le piratageWormhole, qui s'est soldé par une perte de 325 millions de dollars, était dû à l'absence de vérification des signatures dansbridge sonbridge Ethereum .

Comprendre ces vecteurs d'attaque fréquents permet aux développeurs d'écrire un code plus sécurisé et aide les auditeurs à concentrer leurs efforts sur les domaines à haut risque.

Réflexions finales

Le choix d'une société de sécurité réputée spécialisée dans les contrats intelligents est la décision la plus importante pour tout projet blockchain visant à assurer son succès à long terme et à gagner la confiance des utilisateurs.

Bien que les audits ne puissent garantir une sécurité absolue, ils réduisent considérablement le risque de pertes financières catastrophiques dues à des vulnérabilités évitables du code.

Les investisseurs devraient privilégier les protocoles qui démontrent leur engagement en faveur de la sécurité par le biais de multiples examens indépendants et d'une surveillance continue de leurs systèmes.

.webp)

.webp)