Las mejores empresas de auditoría de contratos inteligentes en 2026

Los contratos inteligentes gestionan miles de millones en transacciones automatizadas, pero siguen siendo objetivos constantes para los ciberdelincuentes. Solo en 2025, los actores maliciosos robaron más de 4000 millones de dólares de los protocolos, lo que demuestra que las revisiones de seguridad profesionales ya no son opcionales para los desarrolladores serios.

Estas auditorías identifican fallos lógicos críticos antes de que provoquen pérdidas financieras catastróficas para los usuarios. Con más de 100 empresas de seguridad activas, para identificar un socio fiable es necesario examinar su rendimiento histórico y sus capacidades técnicas específicas.

La disparidad entre estas empresas es grande, ya que hay desde gigantes del escaneo automatizado hasta pequeñas empresas de investigación. La elección del auditor adecuado depende de la complejidad de su proyecto, su presupuesto y el ecosistema específico de cadena de bloques en el que se esté implementando.

Las mejores opciones: las mejores plataformas para 2026

- CertiK - Ideal para servicios de supervisión de contratos inteligentes de gran volumen

- Hacken - Recomendado para evaluaciones exhaustivas de la seguridad de los intercambios

- Hashlock - Ideal para revisiones especializadas de contratos inteligentes australianos

- Trail Of Bits - Ideal para la investigación en seguridad criptográfica de alto nivel

- Cyfrin - Recomendado para auditorías de contratos inteligentes centradas en la educación

- Quantstamp : ideal para la seguridad de contratos inteligentes de grado institucional.

- Halborn - Lo mejor para servicios de pruebas de penetración ofensivas

- SlowMist - Recomendado para inteligencia sobre amenazas y seguimiento de la seguridad

- OpenZeppelin - Ideal para la seguridad de EVM estándar

- Consensys - Ideal para herramientas de auditoría de contratos inteligentes Ethereum

CertiK la mejor plataforma de auditoría de 2026, ya que combina la verificación formal avanzada, herramientas de seguridad AI y revisiones manuales realizadas por expertos para ofrecer una protección sin igual de los contratos inteligentes.

Valor total auditado

Más de 494 000 millones de dólares en capitalización bursátil evaluada y asegurada.

Vulnerabilidades encontradas

Más de 115 000 errores detectados y revelados.

Clientes auditados

Se han realizado más de 5.500 Web3 en más de 20 cadenas

Compare las principales empresas de auditoría de contratos inteligentes

1. CertiK

CertiK lidera el mercado de la seguridad con más de 5.000 clientes y cerca de 20.000 NFT DeFi NFT auditados. Esta empresa utiliza avanzados motores de verificación formal que calculan matemáticamente todos los estados posibles de un contrato para garantizar su total integridad y solidez lógicas.

Según la experiencia de nuestros socios, CertiK la máxima transparencia a través de su panel de control Skynet, que supervisa protocolos con un valor de mercado de 494 000 millones de dólares. La empresa clasifica los riesgos en cinco categorías distintas, desde los críticos hasta los meramente informativos, lo que ayuda a los desarrolladores a priorizar sus parches de seguridad más urgentes.

Si se implementa rápidamente, la ventaja práctica es la continuidad tras la auditoría: Skynet se posiciona como una capa de evaluación en tiempo real para proyectos, plataformas de intercambio y carteras. Esto ayuda a los equipos a realizar un seguimiento de drift del riesgo drift las actualizaciones y los cambios de gobernanza, en lugar de considerar la auditoría como un simple PDF puntual.

Pros

- Métricas públicas sólidas para que los compradores puedan comparar.

- Combina el trabajo de auditoría con la puntuación continua de seguridad.

- base amplia base de clientes base un proceso de entrega fiable.

Contras

- La presencia de la marca puede generar expectativas de «auditoría de casillas».

- El seguimiento posterior a la auditoría sigue necesitando sus manuales internos de incidentes.

- Las métricas públicas no especifican el desglose cadena por cadena.

2. Hacken

Hacken es líder en seguridad de ecosistemas, habiendo protegido activos digitales por valor de 430 000 millones de dólares en más de 1600 proyectos. Esta empresa gestiona la plataforma de recompensas por errores HackenProof, que cuenta con 45 000 investigadores que han identificado 25 000 vulnerabilidades y han obtenido 15,7 millones de dólares en recompensas.

Según las opiniones de los usuarios, Hacken destaca por bridging entre Web3 las finanzas tradicionales a través de su Trust Summit anual. Ofrecen Proof of Reserves especializadas Proof of Reserves para plataformas de intercambio como OKX Bybit, garantizando que los depósitos de los usuarios estén matemáticamente verificados y sean seguros.

En plena conformidad con las normativas MiCA DORA, Hacken ofrece informes listos para su presentación a las autoridades a los clientes institucionales. Aunque la empresa mantiene unos estándares elevados, la clasificación de rekt señala un incidente de 7,8 millones de dólares en Warp Finance, que ya había sido revisado previamente por su equipo de ingeniería de seguridad.

Pros

- Sólida combinación de auditorías y resultados de investigaciones sobre seguridad.

- Contadores públicos para evaluaciones y vulnerabilidades evitadas.

- Posicionamiento claro para públicos empresariales e institucionales.

Contras

- Las métricas son amplias; difíciles de aplicar a tu cadena exacta.

- La auditoría por sí sola no solucionará las deficiencias en materia de seguridad operativa señaladas en los informes.

- La visibilidad puede aumentar el escrutinio tras cualquier incidente.

3. Hashlock

Hashlock es una empresa australiana en rápido crecimiento que ha auditado más de 500 proyectos y ha protegido activos por valor de 4000 millones de dólares. La empresa utiliza un sistema de calificación de seguridad propio para evaluar la complejidad del código en relación con las vulnerabilidades detectadas, lo que proporciona a los desarrolladores un veredicto inequívoco con un «tiempo de respuesta inferior a tres horas».

Esta empresa de auditoría destaca porque ninguno de los proyectos que ha auditado exhaustivamente ha sufrido jamás un ataque con éxito. El equipo lleva a cabo revisiones manuales del código, línea por línea, para Ethereum, Solana y Polygon, centrándose especialmente en la identificación de fallos complejos en la lógica de negocio.

Una característica distintiva de Hashlock es que su cobertura de riesgos va más allá de la corrección del código. Los servicios de Hashlock se centran en la supervisión de amenazas y onchain , y además ponen de manifiesto tokenomics como una capa paralela que la revisión de código habitual puede pasar por alto cuando los incentivos crean vías de explotación.

Pros

- Historial impecable sin ningún tipo de vulnerabilidad en proyectos totalmente auditados.

- El volumen de auditorías públicas y la métrica «asegurada» son visibles.

- Ofrece revisiones manuales especializadas para NFT complejos DeFi NFT

Contras

- La supervisión sigue requiriendo reglas de escalado por su parte.

- Hay menos documentación pública disponible sobre su conjunto de herramientas automatizadas internas.

- Presencia limitada en los mercados asiáticos y europeos de seguridad blockchain.

4. Rastro de bits

Trail of Bits es una excelente opción para sistemas complejos en los que los contratos inteligentes interactúan con off-chain . En su página de servicios de blockchain se hace hincapié en la revisión de «los contratos inteligentes y off-chain », abarcando superficies de ataque modernas como redes de guardianes, repetidores y herramientas de administración.

Recomendado para infraestructuras complejas, Trail of Bits se centra en la ciencia profunda de la criptografía y el software de sistemas. Recientemente han mejorado la seguridad de la cadena de suministro de software mediante la implementación de PEP 740, lo que ha ayudado a proteger más de 270 000 distribuciones de paquetes para el ecosistema Python.

Según nuestra investigación, Trail of Bits es la mejor opción para proyectos que se parecen más a experimentos de investigación que a simples primitivas. Sin embargo, incluso su experiencia tiene límites; la tabla de clasificación rekt muestra un exploit de 3,3 millones de dólares en Raft, un proyecto que habían auditado anteriormente.

Pros

- Muy adecuado para revisiones combinadas de contratos e infraestructura.

- Publica y mantiene herramientas de análisis avanzadas (Manticore).

- Una trayectoria más larga que la de la mayoría de Web3 .

Contras

- Las cifras totales de «activos garantizados» públicos no constituyen una métrica de marketing fundamental.

- El estilo de compromiso puede ser más profundo y requerir más tiempo.

- No es la opción más rápida para auditorías de tokens sencillas y de bajo alcance.

5. Cyfrin

Cyfrin, fundada en 2023 por Patrick Collins, es líder del sector en seguridad basada en la formación. Esta empresa ha conseguido rápidamente proteger activos por valor de 40 000 millones de dólares gracias a su modelo de auditoría de alto nivel de interacción, que da prioridad a enseñar a los desarrolladores a escribir código más seguro en Solidity y Vyper.

Según las opiniones de los usuarios, la plataforma Cyfrin Updraft supone un gran cambio para la comunidad, ya que ofrece recursos gratuitos a más de 100 000 estudiantes. Las auditorías del equipo son muy transparentes y suelen incluir vídeos públicos en los que se explican las vulnerabilidades detectadas a una audiencia global.

Cyfrin es la empresa de auditoría líder para equipos que valoran una experiencia colaborativa y práctica. Aunque es más reciente que otras empresas como OpenZeppelin, su rápido crecimiento y la gran confianza que se ha ganado en la comunidad la convierten en un referente para DeFi en 2026.

Pros

- Las auditorías competitivas reúnen a muchos revisores en una base de código.

- Comunica públicamente los resultados TVL en publicaciones de resumen.

- La estrecha relación con la educación facilita la contratación y la mejora de las competencias internas.

Contras

- TVL no equivale a un código auditado implementado de forma segura.

- Las auditorías competitivas requieren una sólida gestión de la clasificación y la corrección.

- La profundidad de los estudios de casos públicos varía según el protocolo y el alcance.

6. Quantstamp

Desde su creación, Quantstamp ha protegido activos por valor de más de 200 000 millones de dólares y ha completado más de 1100 proyectos. Esta empresa es independiente de cualquier cadena de bloques y ofrece seguridad para Ethereum, Solana, Flow y Cardano; además, ha recibido varias subvenciones de la Ethereum para la investigación L2 .

Quantstamp, considerada la mejor opción global en DeFi de nivel institucional, ha conseguido clientes importantes como Prysm y Teku. Sus informes destacan por su exhaustividad, ya que abordan cuestiones como la dependencia del orden de las transacciones y los problemas relacionados con las marcas de tiempo. Han identificado pérdidas por valor de más de 447 millones de dólares a través de sus diversos trabajos de auditoría.

El equipo de Quantstamp emplea una pila de seguridad completa que incluye ejecución simbólica y análisis de cobertura de pruebas. Sin embargo, figuran en la lista de líderes de rekt por las auditorías de Alpha Finance y Rari Capital, que sufrieron exploits por un total de más de 47,5 millones de dólares en fondos de usuarios.

Pros

- Un elevado volumen de auditorías públicas en numerosos ecosistemas.

- Señales claras de experiencia a nivel de protocolo (clientes ETH2).

- Amplio archivo de informes públicos para evaluar la calidad.

Contras

- Una amplia cobertura puede parecer estandarizada para diseños especializados.

- Las métricas de «activos protegidos» no garantizan resultados sin incidentes.

- El comprador debe asegurarse de que el alcance incluya los riesgos administrativos y de implementación.

7. Halborn

Halborn es una empresa de seguridad ofensiva de élite compuesta por hackers éticos que simulan ataques del mundo real. Esta empresa trata cada proyecto como una prueba de penetración, yendo más allá de la revisión de código para incluir simulaciones de ingeniería social y phishing para más de 600 clientes globales.

El siguiente en nuestra lista es Halborn, que ha protegido activos por valor de un billón de dólares para redes importantes como Polygon Avalanche. Su enfoque proactivo se centra en toda la superficie de ataque, incluidas las API web y móviles, garantizando que ningún punto de entrada quede sin supervisar o expuesto.

Halborn ofrece el entorno de pruebas más exigente del Web3 . A pesar de su rigor, figuran en la clasificación de proyectos más afectados por pérdidas, junto a iniciativas como MonoX y Seneca Protocol, que registraron pérdidas de 31,4 millones y 6,4 millones de dólares, respectivamente.

Pros

- Las certificaciones y los marcos respaldan los requisitos de seguridad institucional.

- Publica métricas «por números» útiles para las compras.

- Amplio alcance de la garantía más allá de los contratos.

Contras

- La amplitud de la empresa puede aumentar la complejidad del compromiso.

- Las evaluaciones de gran alcance exigen una sólida coordinación interna.

- Las métricas no especifican qué cadenas impulsan el «valor protegido».

8. SlowMist

SlowMist es una empresa líder en el mercado asiático, con más de 1.000 proyectos auditados desde 2018. Esta empresa se especializa en inteligencia sobre amenazas a través de su plataforma MistTrack, que rastrea fondos robados y ofrece anti-money laundering para plataformas de intercambio y custodios digitales.

Recomendada para la seguridad de las plataformas de intercambio, SlowMist un profundo conocimiento del panorama de amenazas en la región de Asia-Pacífico. Ofrece una supervisión ininterrumpida de onchain maliciosa onchain , lo que ayuda a los protocolos a identificar y bloquear transacciones sospechosas antes de que se puedan confirmar en el ledger.

SlowMist afirma que fue la primera empresa china en entrar en la lista de recomendaciones de auditorías de seguridad de contratos inteligentes de Etherscan. Para los lectores, esto supone una mayor visibilidad en los canales de herramientas para desarrolladores, donde muchos equipos recurren a auditores durante los lanzamientos en momentos críticos.

Pros

- Una lista explícita multi-chain reduce la ambigüedad para el comprador.

- Fuerte alineación con la información sobre amenazas y las lecciones aprendidas de los incidentes.

- Elevado volumen declarado de contratos auditados.

Contras

- El estilo de presentación de informes públicos puede variar según las líneas de negocio.

- Las afirmaciones sobre «listas recomendadas» son difíciles de evaluar de forma objetiva.

- Los compradores deben confirmar los resultados esperados para el seguimiento posterior a la auditoría.

9. OpenZeppelin

OpenZeppelin es el referente en materia de EVM , ya que mantiene las bibliotecas de código abierto más utilizadas del mundo. Esta empresa ha protegido más de 50 000 millones de dólares en TVL ha revisado más de un millón de líneas de código en miles de proyectos y más de 30 cadenas.

OpenZeppelin , ideal para la infraestructura básica, OpenZeppelin la plataforma Defender para garantizar la seguridad de las operaciones de los protocolos y la supervisión automatizada. A través de sus auditorías, han identificado más de 700 vulnerabilidades críticas y de alto riesgo, lo que ha ayudado a protocolos como Compound Aave altos niveles de seguridad para los usuarios.

La colaboración OpenZeppelin con la Ethereum lo convierte en la opción más fiable para la implementación de contratos estándar. La clasificación de rekt menciona un incidente de 6 millones de dólares en Audius, lo que demuestra que incluso las fundaciones que establecen los estándares del sector requieren una vigilancia y un seguimiento constantes.

Pros

- La verificación de la implementación reduce los errores de configuración y drift posteriores a la auditoría.

- Las estadísticas públicas de auditoría anual ayudan a evaluar la eficacia.

- Una sólida orientación para un SDLC seguro más allá de la auditoría.

Contras

- La demanda puede limitar la programación durante las temporadas altas de lanzamiento.

- El mejor valor requiere una colaboración profunda y una sólida preparación en ingeniería.

- Multi-chain sigue requiriendo un modelo de amenazas específico para cada cadena.

10. Consensys

Consensys es la división especializada en seguridad del Consensys , que da servicio a MetaMask Infura. Esta empresa ha detectado más de 200 problemas de seguridad y realiza más de 10 000 análisis al mes a través de su escáner de seguridad automatizado MythX para Ethereum .

Ideal para desarrolladores Ethereum, Consensys ofrece revisiones manuales de alta calidad junto con herramientas como Scribble para pruebas basadas en propiedades. Han garantizado la seguridad de protocolos importantes como Uniswap 0x, centrándose en la corrección lógica y en maximizar gas para aplicaciones descentralizadas de gran volumen.

En nuestra opinión, su integración con la Consensys en general ofrece a los desarrolladores un ciclo de vida de seguridad sin fisuras. Sin embargo, la clasificación de rekt muestra que auditaron a Hedgey Finance, que perdió 44,7 millones de dólares, lo que pone de relieve la dificultad que sigue existiendo a la hora de proteger la compleja lógica financiera en Web3.

Pros

- Enfoque de fuzzing potente basado en herramientas para sistemas con gran cantidad de invariantes.

- Gran biblioteca pública de auditoría para la debida diligencia.

- La estructura de presentación de informes suele incluir directrices claras sobre mitigación.

Contras

- Un enfoque EVM puede resultar limitante paraEVM .

- Las ventajas de las herramientas dependen de definiciones maduras de pruebas/invariantes.

- Las auditorías públicas más antiguas pueden no coincidir con los patrones de actualización modernos.

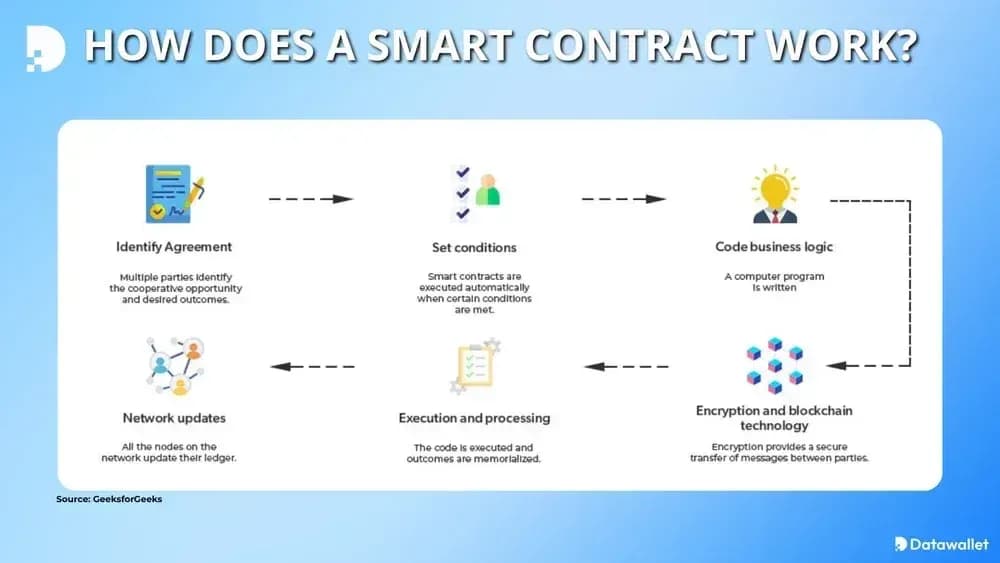

Explicación sencilla de los contratos inteligentes

Los contratos inteligentes son acuerdos digitales que se ejecutan automáticamente y se almacenan en una cadena de bloques; se activan de forma automática cuando se met determinadas condiciones. Estos programas eliminan la necesidad de intermediarios centralizados, como bancos o abogados, al hacer cumplir las normas mediante un código inmutable.

La lógica de estos contratos permite realizar peer-to-peer por valor de miles de millones en los ámbitos de DeFi, los videojuegos y la gobernanza. Dado que, una vez implementados, son permanentes, cualquier error en el código puede provocar pérdidas económicas irreversibles para todos los participantes implicados.

A diferencia del software tradicional, los contratos inteligentes son totalmente visibles en exploradores de blockchain como Etherscan, lo que permite a cualquiera ver cómo funcionan y qué direcciones wallet de criptomonedas interactúan con ellos. Un staking , por ejemplo, distribuye recompensas a lo largo del tiempo, mientras que un bridge transfiere activos entre cadenas.

La mayoría de los fallos en los contratos inteligentes no son «hackeos criptográficos místicos», sino fallos de software bajo presión adversa. Los atacantes abusan de casos extremos en matemáticas, autorizaciones, actualizaciones o entradas de oráculos, y luego extraen valor más rápido de lo que los humanos pueden responder.

¿Qué es una auditoría de contratos inteligentes?

Una auditoría de contratos inteligentes es una revisión de seguridad profesional, línea por línea, del código fuente de un protocolo realizada por expertos externos. Este proceso identifica errores y fallos lógicos antes de la implementación, lo que garantiza que el contrato funcione según lo previsto por los desarrolladores.

Los auditores buscan vulnerabilidades explotables, decisiones de diseño peligrosas y controles que faltan, y luego documentan los hallazgos con su gravedad, escenarios de prueba de concepto y orientación para su corrección. Hay dos formas principales de auditar un contrato inteligente: manualmente y mediante automatizaciones.

1. Auditorías manuales de revisión de código.

Las auditorías manuales se basan en el razonamiento humano: los auditores leen los contratos línea por línea, definen los límites de confianza y validan las invariantes. Este enfoque permite detectar fallos en la lógica de negocio, rutas de autorización defectuosas y riesgos sutiles relacionados con las actualizaciones que los escáneres automatizados suelen pasar por alto.

Los revisores también validan cómo interactúan los módulos: enrutadores, proxies, puentes, guardianes y roles de administración. Las buenas auditorías manuales incluyen modelos de amenazas, descripciones de ataques y verificación de correcciones, no solo una lista de problemas de linting.

Los expertos simulan casos extremos y escenarios de ataque reales para garantizar que el contrato siga siendo resistente ante una fuerte presión financiera. Este proceso ofrece el máximo nivel de garantía a los inversores y es obligatorio para cualquier proyecto que gestione un capital significativo.

2. Auditorías automatizadas y con métodos formales.

Las auditorías automatizadas utilizan el análisis estático, el fuzzing y las pruebas de invariantes para explorar rápidamente numerosas rutas de ejecución. El fuzzing ayuda a detectar errores dependientes del estado, mientras que el análisis estático señala patrones de vulnerabilidad conocidos en grandes bases de código.

Los métodos formales van más allá al demostrar propiedades en el marco de un modelo definido. Cuando se aplican correctamente, reducen la ambigüedad en componentes críticos como la contabilidad de la caja fuerte o las máquinas bridge , pero requieren especificaciones precisas y supuestos de modelo cuidadosamente definidos.

Las auditorías automatizadas utilizan escáneres de software especializados para identificar patrones de vulnerabilidad habituales y errores de programación comunes en cuestión de minutos. Herramientas como Slither o MythX detectan rápidamente la reentrancia, los desbordamientos de enteros y los valores de retorno sin comprobar que el ojo humano podría pasar por alto accidentalmente.

Aunque estas herramientas son muy eficaces, carecen del contexto necesario para identificar fallos complejos en la lógica empresarial o vectores de ataque económicos. Los desarrolladores utilizan estos análisis durante la fase de codificación para detectar errores de bajo nivel antes de contratar a una empresa profesional.

Cómo auditar un contrato inteligente

Seguir una metodología rigurosa al auditar los contratos inteligentes garantiza que todas las vulnerabilidades potenciales se identifiquen y se corrijan antes de que el contrato inteligente se implemente en una cadena de bloques activa.

Los equipos de seguridad siguen estos pasos específicos durante una revisión profesional:

- Revisión de la documentación: Los ingenieros analizan el whitepaper las especificaciones técnicas para comprender la lógica empresarial prevista y la funcionalidad básica del protocolo.

- Análisis automatizado: los técnicos ejecutan el código base a través de múltiples escáneres de seguridad, como Slither, para identificar rápidamente errores comunes y vulnerabilidades estándar.

- Inspección lógica manual: Los auditores sénior revisan el código línea por línea para detectar fallos complejos que las herramientas automatizadas no pueden encontrar.

- Categorización de vulnerabilidades: El equipo clasifica todos los problemas identificados según su gravedad, desde riesgos críticos para la seguridad hasta recomendaciones menores sobre el estilo del código.

- Entrega del informe inicial: Los auditores proporcionan un documento detallado en el que se describen todos los errores detectados y se ofrecen recomendaciones técnicas específicas para corregir cada fallo de seguridad.

- Fase de corrección: los desarrolladores utilizan los comentarios de la auditoría para corregir las vulnerabilidades y mejorar la seguridad general del código del contrato inteligente.

- Verificación final: Los expertos en seguridad vuelven a examinar el código actualizado para asegurarse de que todas las correcciones se hayan implementado correctamente y no se hayan introducido nuevos errores.

Cómo elegir un auditor de contratos inteligentes

Elegir un auditor es una cuestión de gestión de riesgos: estás invirtiendo en tiempo, experiencia y responsabilidad antes de que los atacantes tengan la oportunidad de actuar en mainnet. Para seleccionar al socio adecuado, es necesario realizar una evaluación exhaustiva de su experiencia técnica, su trayectoria y las necesidades de seguridad específicas de tu proyecto de cadena de bloques.

Paso 1: Evaluar los conocimientos técnicos

Analiza la trayectoria de la empresa en relación con tu lenguaje de programación específico y la complejidad de la DeFi que estás desarrollando para tus usuarios.

Factores clave a tener en cuenta durante esta evaluación:

- Dominio del lenguaje: Confirme que el equipo tiene una amplia experiencia con Solidity, Rust o Vyper.

- Herramientas avanzadas: Asegúrese de que utilicen regularmente herramientas de verificación formal y pruebas basadas en propiedades.

- Conocimientos especializados: Busca experiencia en áreas específicas, como cross-chain o NFTs.

- Contribuciones de código abierto: Identificar empresas que contribuyen activamente a la investigación global sobre seguridad blockchain.

Paso 2: Analizar el historial de seguridad

La investigación de auditorías anteriores y de cualquier incidente posterior a la implementación es fundamental para comprender la fiabilidad del proceso de revisión de seguridad interna de la empresa.

Evalúa estas métricas para medir su fiabilidad:

- Activos totales garantizados: considere el valor total de mercado de todos los protocolos protegidos por la empresa.

- Divulgación de incidentes: Investigar si algún proyecto auditado fue explotado debido a errores de seguridad no detectados.

- Cartera de clientes: compruebe si los líderes del sector y las principales bolsas confían en sus servicios de seguridad.

- Transparencia: Compruebe si la empresa publica informes públicos detallados de todas las auditorías realizadas.

Paso 3: Evaluar los plazos de entrega

Los plazos de los proyectos suelen determinar la elección del auditor, ya que algunas empresas de primer nivel tienen largas listas de espera para sus servicios de seguridad.

Tenga en cuenta estos puntos en relación con la programación y la velocidad:

- Disponibilidad del auditor: Pregunte cuál es la fecha más temprana posible para comenzar una revisión manual completa.

- Tiempo de respuesta: Calcule cuánto tiempo llevarán las fases de revisión inicial y verificación final.

- Protocolo de comunicación: Evalúe la rapidez con la que responden a las consultas técnicas durante la fase de evaluación.

- Asistencia de emergencia: determine si ofrecen servicios de respuesta rápida para parches de seguridad urgentes.

Paso 4: Comparar estructuras de precios

La seguridad es una inversión, pero los equipos deben equilibrar el coste de una auditoría de alta calidad con su presupuesto disponible para desarrollo y marketing.

Los factores que influyen en el costo total incluyen:

- Complejidad del código: Las bases de código más grandes con una lógica compleja aumentan significativamente el precio total de la auditoría.

- Nivel de gravedad: Los proyectos que requieren verificación matemática formal siempre tienen un coste más elevado.

- Reputación de la marca: Las empresas líderes consolidadas en el sector cobran más que las empresas de seguridad más nuevas y especializadas.

- Contratos de mantenimiento continuado: algunas empresas ofrecen seguridad continua como servicio para proyectos con actualizaciones frecuentes.

Vulnerabilidades comunes de los contratos inteligentes

La mayoría de los exploits de contratos inteligentes siguen patrones repetitivos, por lo que aprender los más comunes te ayuda a diseñar revisiones que los detecten a tiempo.

Estas son las vulnerabilidades más comunes en 2026:

- Ataques por reentrada: un contrato se invoca a sí mismo repetidamente antes de finalizar su ejecución. Este fallo permitió los ataques a The DAO y Minterest.

- Fallos en el control de acceso: la falta o la configuración incorrecta de los permisos de administrador permitieron el acceso no autorizado, como se vio en el exploit de Euler Finance, que supuso una pérdida de 240 millones de dólares.

- Llamadas externas sin control: cuando los contratos realizan llamadas a otros sin un manejo adecuado de los errores, se pueden perder fondos. El hackeo wallet multisig de Parity, ocurrido allá por 2017, es un claro ejemplo de ello.

- Manipulación de oráculos: cuando los precios dependen de oráculos inseguros, los atacantes pueden manipular los valores. Mango Markets 100 millones de dólares precisamente por esta vulnerabilidad.

- Exploits de préstamos instantáneos: Los préstamos instantáneos sin garantía se utilizaron en Alpha Homora y Harvest Finance para drenar fondos en una sola transacción.

- Abuso de actualización de proxy: una lógica de actualización mal protegida permitió cambios maliciosos en los contratos. ZKasino perdió 33 millones de dólares debido a una actualización no autorizada.

- Centralización de privilegios: Ankr perdió 100 millones de dólares cuando una private key los permisos de acuñación se vio comprometida debido a una deficiente descentralización.

- Bridge Cross-Chain Bridge Cross-Chain : el ataque de 325 millones de dólares sufridoWormhole se debió a la falta de verificación de firmas enbridge subridge Ethereum

Comprender estos vectores de ataque frecuentes permite a los desarrolladores escribir código más seguro y ayuda a los auditores a centrar sus esfuerzos en las áreas de alto riesgo.

Reflexiones finales

Seleccionar una empresa de seguridad de contratos inteligentes de buena reputación es la decisión más importante para cualquier proyecto de cadena de bloques que aspire al éxito a largo plazo y a la confianza de los usuarios.

Aunque las auditorías no pueden garantizar una seguridad absoluta, reducen significativamente la probabilidad de pérdidas financieras catastróficas debidas a vulnerabilidades del código que se pueden prevenir.

Los inversores deben dar prioridad a los protocolos que demuestren su compromiso con la seguridad mediante múltiples revisiones independientes y una supervisión continua de sus sistemas.

%20(1).webp)

.webp)