Le migliori società di revisione degli smart contract nel 2026

Gli smart contract gestiscono miliardi di transazioni automatizzate, ma rimangono un bersaglio costante per i criminali informatici. Solo nel 2025, malintenzionati hanno sottratto oltre 4 miliardi di dollari dai protocolli, dimostrando che le revisioni di sicurezza professionali non sono più facoltative per gli sviluppatori seri.

Questi audit identificano i difetti logici critici prima che causino perdite finanziarie catastrofiche per gli utenti. Con oltre 100 società di sicurezza attive, per identificare un partner affidabile è necessario esaminare i risultati storici e le capacità tecniche specifiche.

La disparità tra queste aziende è elevata, spaziando dai giganti della scansione automatizzata alle società di ricerca boutique. La scelta del revisore giusto dipende dalla complessità del progetto, dal budget e dallo specifico ecosistema blockchain su cui si sta implementando.

Le migliori scelte: le migliori piattaforme per il 2026

- CertiK - Ideale per servizi di monitoraggio di smart contract ad alto volume

- Hacken - Consigliato per valutazioni complete della sicurezza degli scambi

- Hashlock - Ottimo per recensioni specializzate sui contratti intelligenti australiani

- Trail Of Bits - Ideale per la ricerca sulla sicurezza crittografica di alto livello

- Cyfrin - Consigliato per audit di contratti intelligenti incentrati sull'istruzione

- Quantstamp - Ottimo per la sicurezza degli smart contract di livello istituzionale

- Halborn - Ideale per servizi di penetration testing offensivo

- SlowMist - Consigliato per l'analisi delle minacce e il monitoraggio della sicurezza

- OpenZeppelin - Ideale per la sicurezza EVM standard

- Consensys - Ottimo per gli strumenti di revisione degli smart contract Ethereum

CertiK la migliore piattaforma di auditing del 2026: grazie alla combinazione di verifica formale avanzata, strumenti di sicurezza AI e revisioni manuali condotte da esperti, offre una protezione senza pari per gli smart contract.

Valore totale controllato

Oltre 494 miliardi di dollari di capitalizzazione di mercato valutata e garantita

Vulnerabilità trovate

Oltre 115.000 bug rilevati e segnalati

Clienti controllati

Sono stati completati oltre 5.500 Web3 su più di 20 blockchain

Confronta le migliori società di revisione dei contratti intelligenti

1. CertiK

CertiK è leader nel mercato della sicurezza con oltre 5.000 clienti e quasi 20.000 NFT DeFi NFT sottoposti a verifica. Questa azienda utilizza motori di verifica formale avanzati che calcolano matematicamente ogni possibile stato di un contratto per garantire la totale integrità logica e la solidità.

In base all'esperienza dei nostri partner, CertiK la massima trasparenza grazie alla sua dashboard Skynet, che monitora protocolli per un valore di mercato pari a 494 miliardi di dollari. L'azienda classifica i rischi in cinque categorie distinte, da quelli critici a quelli di carattere informativo, aiutando gli sviluppatori a stabilire le priorità per le patch di sicurezza più urgenti.

Se si agisce rapidamente, il vantaggio concreto è la continuità post-audit: Skynet si posiziona come un livello di valutazione in tempo reale per progetti, exchange e wallet. Ciò aiuta i team a monitorare drift dei rischi drift gli aggiornamenti e i cambiamenti di governance, anziché considerare l'audit come un semplice PDF una tantum.

Pro

- Metriche pubbliche affidabili che consentono agli acquirenti di effettuare confronti.

- Combina il lavoro di revisione con una valutazione continua della sicurezza.

- base ampia base di clienti base un processo di consegna affidabile.

Contro

- La presenza del marchio può suscitare aspettative di "controllo a spunta".

- Il monitoraggio post-audit richiede ancora i vostri manuali interni per la gestione degli incidenti.

- Le metriche pubbliche non specificano la ripartizione catena per catena.

2. Hacken

Hacken è leader nel settore della sicurezza degli ecosistemi, avendo garantito la protezione di 430 miliardi di dollari in asset digitali in oltre 1.600 progetti. L'azienda gestisce la piattaforma di bug bounty HackenProof, che si avvale di 45.000 ricercatori che hanno individuato 25.000 vulnerabilità e ottenuto 15,7 milioni di dollari in ricompense.

Secondo le recensioni degli utenti, Hacken eccelle nel bridging divario tra Web3 la finanza tradizionale attraverso il suo Trust Summit annuale. Offre Proof of Reserves specializzati Proof of Reserves ) per exchange come OKX Bybit, garantendo che i depositi degli utenti siano matematicamente verificati e sicuri.

In piena conformità con le normative MiCA DORA, Hacken fornisce report già conformi ai requisiti normativi per i clienti istituzionali. Sebbene l'azienda mantenga standard elevati, la classifica "rekt" segnala un incidente da 7,8 milioni di dollari presso Warp Finance, che era stato precedentemente esaminato dal proprio team di ingegneri della sicurezza.

Pro

- Una solida combinazione di audit e risultati della ricerca sulla sicurezza.

- Contatori pubblici per valutazioni e vulnerabilità prevenute.

- Posizionamento chiaro per il pubblico aziendale e istituzionale.

Contro

- Le metriche sono generiche; difficili da applicare alla tua catena specifica.

- La sola revisione contabile non risolverà le carenze in materia di sicurezza operativa evidenziate nelle relazioni.

- La visibilità può aumentare il controllo dopo qualsiasi incidente.

3. Hashlock

Hashlock è un'azienda australiana in rapida crescita che ha sottoposto a revisione oltre 500 progetti e garantito la sicurezza di 4 miliardi di dollari di asset. L'azienda utilizza un sistema di valutazione della sicurezza proprietario per analizzare la complessità del codice rispetto alle vulnerabilità individuate, fornendo agli sviluppatori un verdetto inequivocabile con un "tempo di risposta inferiore alle 3 ore".

Questo auditor si distingue perché nessuno dei progetti da lui sottoposti a revisione completa ha mai subito un attacco riuscito. Il team effettua revisioni manuali del codice, riga per riga, per Ethereum, Solana e Polygon, concentrandosi in particolare sull’individuazione di difetti complessi nella logica di business.

Una caratteristica distintiva di Hashlock è la copertura dei rischi che va oltre la correttezza del codice. I servizi di Hashlock pongono l'accento sul monitoraggio delle minacce e onchain , oltre a evidenziare tokenomics come un livello parallelo che la tipica revisione del codice può trascurare quando gli incentivi creano vie di exploit

Pro

- Record perfetto con zero exploit su progetti completamente verificati.

- Il volume degli audit pubblici e la metrica "sicura" sono visibili.

- Offre revisioni manuali specializzate per NFT DeFi NFT complessi.

Contro

- Il monitoraggio richiede comunque regole di escalation da parte tua.

- Meno documentazione pubblica disponibile riguardo al loro stack di strumenti automatizzati interni.

- Presenza limitata nei mercati asiatici ed europei della sicurezza blockchain.

4. Percorso dei bit

Trail of Bits rappresenta un'ottima soluzione per sistemi complessi in cui gli smart contract interagiscono con off-chain . Nella loro pagina dedicata ai servizi blockchain, viene sottolineata l'importanza di analizzare «gli smart contract in relazione off-chain », tenendo conto delle moderne superfici di attacco quali reti di keeper, relayer e strumenti di amministrazione.

Consigliato per infrastrutture complesse, Trail of Bits si concentra sulla scienza approfondita della crittografia e del software di sistema. Recentemente ha migliorato la sicurezza della catena di fornitura del software implementando PEP 740, che ha contribuito a proteggere oltre 270.000 distribuzioni di pacchetti per l'ecosistema Python.

In base alla nostra ricerca, Trail of Bits è la scelta migliore per progetti che assomigliano più a esperimenti di ricerca che a semplici primitive. Tuttavia, anche la loro competenza ha dei limiti; la classifica rekt mostra un exploit da 3,3 milioni di dollari su Raft, un progetto che avevano precedentemente sottoposto a revisione.

Pro

- Ottima soluzione per contratti + infrastrutture combinate.

- Pubblica e gestisce strumenti di analisi avanzati (Manticore).

- Una lunga esperienza nel settore rispetto alla maggior parte Web3 .

Contro

- I dati complessivi relativi alle «attività garantite» non costituiscono un indicatore di marketing fondamentale.

- Lo stile di coinvolgimento può essere più profondo e richiedere più tempo.

- Non è la scelta più veloce per audit semplici e di portata limitata.

5. Cyfrin

Cyfrin, fondata nel 2023 da Patrick Collins, è leader nel settore della sicurezza basata sulla formazione. L'azienda ha rapidamente messo in sicurezza 40 miliardi di dollari di asset grazie al suo modello di audit altamente personalizzato, che punta in primo luogo a insegnare agli sviluppatori come scrivere codice Solidity e Vyper più sicuro.

Sulla base delle recensioni degli utenti, la piattaforma Cyfrin Updraft rappresenta una svolta per la comunità, offrendo risorse gratuite a oltre 100.000 studenti. Gli audit del team sono straordinariamente trasparenti e spesso includono analisi video pubbliche che spiegano le vulnerabilità individuate a un pubblico globale.

Cyfrin è il principale fornitore di servizi di auditing per i team che danno importanza a un approccio collaborativo e pratico. Pur essendo un’azienda più recente rispetto a realtà come OpenZeppelin, la sua rapida crescita e la profonda fiducia di cui gode all’interno della comunità la rendono un punto di riferimento per DeFi nel 2026.

Pro

- Gli audit competitivi riuniscono molti revisori su un unico codice base.

- Pubblica i risultati TVL nei post di riepilogo.

- Uno stretto legame con il mondo dell'istruzione favorisce le assunzioni e il miglioramento delle competenze interne.

Contro

- TVL non equivale a un codice verificato e implementato in modo sicuro.

- Gli audit competitivi richiedono una rigorosa selezione e una gestione accurata delle correzioni.

- La profondità dei casi di studio pubblici varia a seconda del protocollo e dell'ambito.

6. Quantstamp

Da quando è stata fondata, Quantstamp ha protetto oltre 200 miliardi di dollari in valore e portato a termine più di 1.100 progetti. L'azienda è indipendente dalla blockchain e garantisce la sicurezza di Ethereum, Solana, Flow e Cardano; ha inoltre ricevuto diverse sovvenzioni dalla Ethereum per la ricerca L2

Quantstamp, considerato il miglior fornitore di servizi DeFi di livello istituzionale, si è assicurato clienti importanti come Prysm e Teku. I suoi rapporti sono noti per la loro completezza e trattano aspetti quali la dipendenza dall'ordine delle transazioni e le problematiche relative ai timestamp. Attraverso i vari incarichi di revisione svolti, l'azienda ha individuato perdite per oltre 447 milioni di dollari.

Il team di Quantstamp utilizza uno stack di sicurezza completo che include l'esecuzione simbolica e l'analisi della copertura dei test. Tuttavia, è presente nella classifica rekt per le verifiche di Alpha Finance e Rari Capital, che hanno subito exploit per un totale di oltre 47,5 milioni di dollari in fondi degli utenti.

Pro

- Elevato volume di revisioni contabili pubbliche in numerosi ecosistemi.

- Segnali chiari di esperienza a livello di protocollo (client ETH2).

- Ampio archivio di relazioni pubbliche per valutare la qualità.

Contro

- Una copertura ampia può sembrare standardizzata per i design di nicchia.

- Le metriche relative alle "risorse protette" non garantiscono risultati privi di incidenti.

- L'acquirente deve assicurarsi che l'ambito includa i rischi amministrativi e di implementazione.

7. Halborn

Halborn è un'azienda di sicurezza offensiva d'élite composta da hacker etici che simulano attacchi reali. Questa azienda tratta ogni incarico come un test di penetrazione, andando oltre la revisione del codice per includere simulazioni di ingegneria sociale e phishing per oltre 600 clienti globali.

Il prossimo nome della nostra lista è Halborn, che ha garantito la sicurezza di 1.000 miliardi di dollari di asset per reti di primo piano come Polygon Avalanche. Il loro approccio proattivo si concentra sull'intera superficie di attacco, comprese le API web e mobili, assicurando che nessun punto di accesso rimanga non monitorato o esposto.

Halborn offre l'ambiente di test più spietato disponibile nel Web3 . Nonostante il loro rigore, figurano nella classifica dei progetti in perdita per iniziative come MonoX e Seneca Protocol, che hanno subito perdite rispettivamente pari a 31,4 milioni e 6,4 milioni di dollari.

Pro

- Le certificazioni e i framework supportano i requisiti di sicurezza istituzionali.

- Pubblica metriche "in base ai numeri" utili per gli acquisti.

- Ampia copertura assicurativa che va oltre i semplici contratti.

Contro

- L'ampiezza dell'impresa può aumentare la complessità dell'impegno.

- Le valutazioni su larga scala richiedono un forte coordinamento interno.

- Le metriche non specificano quali catene determinano il "valore protetto".

8. SlowMist

SlowMist è un attore di primo piano nel mercato asiatico, avendo verificato oltre 1.000 progetti dal 2018. Questa società è specializzata nell'intelligence sulle minacce attraverso la sua piattaforma MistTrack, che rintraccia i fondi rubati e fornisce anti-money laundering per exchange e custodi digitali.

Consigliato per la sicurezza degli exchange, SlowMist una conoscenza approfondita del panorama delle minacce nella regione Asia-Pacifico. L'azienda offre un monitoraggio 24 ore su 24, 7 giorni su 7, delle onchain dannose onchain , aiutando i protocolli a identificare e bloccare le transazioni sospette prima che possano essere confermate sul ledger.

SlowMist sostiene SlowMist di essere stata la prima azienda cinese a entrare nell'elenco delle raccomandazioni di Etherscan in materia di audit di sicurezza degli smart contract. Per i lettori, ciò significa maggiore visibilità nei canali dedicati agli strumenti di sviluppo, dove molti team si rivolgono ai revisori durante i lanci in fase critica.

Pro

- Un elenco esplicito multi-chain riduce l'ambiguità per l'acquirente.

- Forte allineamento con le informazioni sulle minacce e gli insegnamenti tratti dagli incidenti.

- Elevato volume dichiarato di contratti sottoposti a revisione contabile.

Contro

- Lo stile delle relazioni pubbliche può variare a seconda delle linee di servizio.

- Le affermazioni relative alla "lista dei prodotti consigliati" sono difficili da valutare in modo oggettivo.

- Gli acquirenti devono confermare i risultati attesi per il monitoraggio post-audit.

9. OpenZeppelin

OpenZeppelin è il punto di riferimento per EVM e gestisce le librerie open source più utilizzate al mondo. Questa azienda ha protetto oltre 50 miliardi di dollari in TVL ha revisionato più di 1 milione di righe di codice in migliaia di progetti e oltre 30 blockchain.

Ideale per le infrastrutture di base, OpenZeppelin la piattaforma Defender per garantire la sicurezza delle operazioni dei protocolli e il monitoraggio automatizzato. Grazie alle proprie verifiche, ha individuato oltre 700 vulnerabilità critiche e ad alto rischio, aiutando protocolli come Compound Aave elevati livelli di sicurezza per gli utenti.

La collaborazione OpenZeppelin e la Ethereum ne fa il nome più affidabile per l'implementazione di contratti standard. La classifica di rekt riporta un incidente da 6 milioni di dollari presso Audius, a dimostrazione del fatto che anche le fondazioni che definiscono gli standard del settore richiedono una vigilanza e un monitoraggio costanti.

Pro

- La verifica dell'implementazione riduce gli errori di configurazione e drift successive all'audit.

- Le statistiche pubbliche relative alle verifiche annuali aiutano a valutare l'efficacia.

- Una guida solida per un SDLC sicuro oltre l'audit.

Contro

- La domanda può limitare la programmazione per le stagioni di picco dei lanci.

- Il miglior valore richiede una profonda collaborazione e una solida preparazione ingegneristica.

- Multi-chain richiede comunque una modellizzazione delle minacce specifica per ciascuna catena.

10. Consensys

Consensys è la divisione dedicata alla sicurezza Consensys , che gestisce MetaMask Infura. Questa azienda ha individuato oltre 200 vulnerabilità e svolge più di 10.000 analisi al mese tramite il suo scanner di sicurezza automatizzato MythX per Ethereum .

Ideale per gli sviluppatori Ethereum, Consensys offre revisioni manuali di alta qualità insieme a strumenti come Scribble per i test basati sulle proprietà. Ha garantito la sicurezza di protocolli importanti come Uniswap 0x, concentrandosi sulla correttezza logica e massimizzando gas per le applicazioni decentralizzate ad alto volume.

A nostro avviso, la loro integrazione con la più ampia Consensys offre agli sviluppatori un ciclo di vita della sicurezza senza soluzione di continuità. Tuttavia, la classifica di rekt mostra che hanno sottoposto a revisione Hedgey Finance, che ha perso 44,7 milioni di dollari, mettendo in evidenza la persistente difficoltà di garantire la sicurezza di logiche finanziarie complesse nel Web3.

Pro

- Approccio di fuzzing basato su strumenti potenti per sistemi con molti invarianti.

- Ampia biblioteca pubblica di revisione contabile per la due diligence.

- La struttura di rendicontazione spesso include chiare linee guida sulla mitigazione.

Contro

- Un approccio EVM potrebbe risultare limitante perEVM .

- I vantaggi degli strumenti dipendono dalla maturità dei test e dalle definizioni invarianti.

- Le revisioni contabili pubbliche più datate potrebbero non corrispondere ai modelli di aggiornamento moderni.

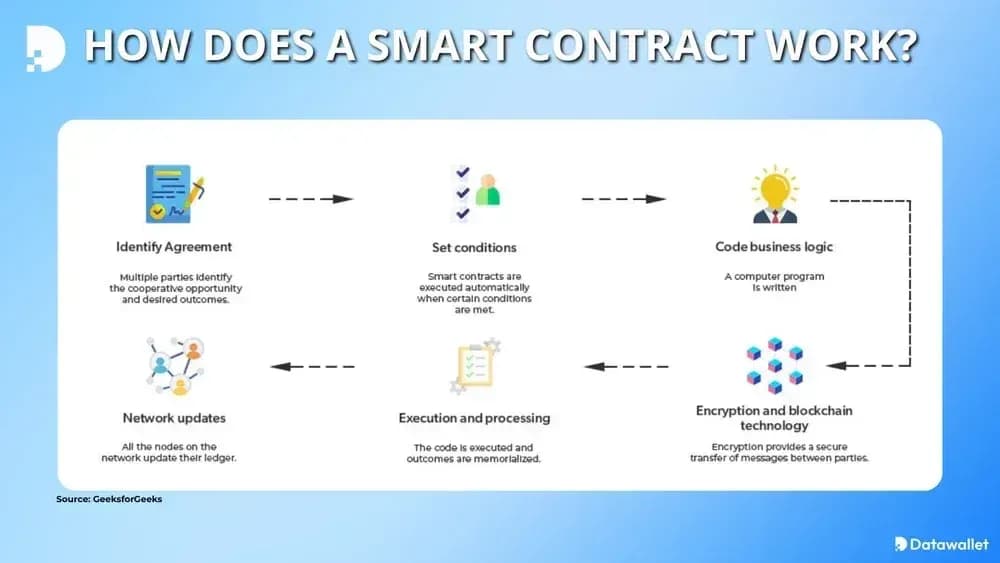

I contratti intelligenti spiegati in modo semplice

Gli smart contract sono accordi digitali autoeseguibili memorizzati su una blockchain che si attivano automaticamente quando vengono met determinate condizioni. Questi programmi eliminano la necessità di intermediari centralizzati, come banche o avvocati, applicando le regole tramite un codice immutabile.

La logica alla base di questi contratti consente peer-to-peer per miliardi di dollari nei settori DeFi, dei giochi e della governance. Poiché, una volta implementati, sono definitivi, qualsiasi errore nel codice può comportare perdite finanziarie irreversibili per tutti i partecipanti coinvolti.

A differenza dei software tradizionali, gli smart contract sono completamente visibili sugli explorer della blockchain come Etherscan, consentendo a chiunque di vedere come funzionano e quali indirizzi wallet crittografici interagiscono con essi. Un staking , ad esempio, distribuisce i premi nel tempo, mentre un bridge trasferisce le risorse tra le catene.

La maggior parte dei fallimenti degli smart contract non sono "misteriosi attacchi hacker alle criptovalute"; sono fallimenti del software sotto pressione avversaria. Gli aggressori sfruttano casi limite in matematica, autorizzazioni, aggiornamenti o input oracolari, quindi estraggono valore più velocemente di quanto gli esseri umani possano reagire.

Che cos'è l'audit di uno Smart Contract?

Un audit degli smart contract è una revisione professionale e dettagliata della sicurezza del codice sorgente di un protocollo, eseguita da esperti esterni. Questo processo identifica bug e difetti logici prima dell'implementazione, garantendo che il contratto funzioni come previsto dagli sviluppatori.

Gli auditor cercano falle sfruttabili, scelte progettuali pericolose e controlli mancanti, quindi documentano i risultati con livelli di gravità, scenari di prova e indicazioni per la risoluzione dei problemi. Esistono due modi principali per eseguire l'audit di uno smart contract: manualmente e tramite automazioni.

1. Verifiche manuali della revisione del codice

Le verifiche manuali si basano sul ragionamento umano: i revisori leggono i contratti riga per riga, definiscono i limiti di autorizzazione e verificano gli invarianti. Questo approccio consente di individuare difetti nella logica di business, percorsi di autorizzazione non validi e rischi nascosti legati agli aggiornamenti che gli strumenti di scansione automatizzati spesso non rilevano.

I revisori verificano anche l'interazione tra i moduli: router, proxy, bridge, keeper e ruoli amministrativi. Una buona revisione manuale include modelli di minaccia, descrizioni degli attacchi e verifica delle correzioni, non solo un elenco di problemi di linting.

Gli esperti simulano casi limite e scenari di attacco reali per garantire che il contratto rimanga resiliente anche in condizioni di forte stress finanziario. Questo processo offre il massimo livello di garanzia agli investitori ed è obbligatorio per qualsiasi progetto che gestisca capitali significativi.

2. Audit automatizzati e con metodi formali

I controlli automatizzati utilizzano l'analisi statica, il fuzzing e i test degli invarianti per esplorare rapidamente numerosi percorsi di esecuzione. Il fuzzing aiuta a individuare i bug dipendenti dallo stato, mentre l'analisi statica segnala i modelli di vulnerabilità noti all'interno di codici di grandi dimensioni.

I metodi formali vanno oltre, dimostrando le proprietà nell'ambito di un modello definito. Se applicati correttamente, riducono l'ambiguità in componenti critici come la contabilità del vault o le macchine bridge , ma richiedono specifiche precise e ipotesi di modello accurate.

I controlli automatizzati utilizzano scanner software specializzati per individuare in pochi minuti i modelli di vulnerabilità più comuni e gli errori di codifica standard. Strumenti come Slither o MythX rilevano rapidamente casi di reentrancy, overflow di interi e valori di ritorno non verificati che potrebbero sfuggire accidentalmente all’occhio umano.

Sebbene questi strumenti siano altamente efficienti, mancano del contesto necessario per identificare complessi errori di logica aziendale o vettori di attacco economici. Gli sviluppatori utilizzano queste scansioni durante la fase di codifica per individuare errori di basso livello prima di rivolgersi a un'azienda professionale.

Come verificare un contratto intelligente

Seguire una metodologia rigorosa durante la verifica degli smart contract garantisce che ogni potenziale vulnerabilità venga identificata e risolta prima che lo smart contract venga implementato su una blockchain attiva.

I team di sicurezza seguono questi passaggi specifici durante una revisione professionale:

- Revisione della documentazione: gli ingegneri esaminano il whitepaper le specifiche tecniche per comprendere la logica di business prevista e le funzionalità principali del protocollo.

- Analisi automatizzata: i tecnici eseguono il codice su diversi scanner di sicurezza come Slither per identificare rapidamente bug comuni e vulnerabilità standard.

- Ispezione logica manuale: gli auditor senior eseguono una revisione riga per riga del codice per individuare difetti complessi che gli strumenti automatizzati non sono in grado di rilevare.

- Classificazione delle vulnerabilità: il team classifica tutti i problemi identificati in base alla gravità, dai rischi critici per la sicurezza alle raccomandazioni minori relative allo stile del codice.

- Consegna del rapporto iniziale: i revisori forniscono un documento dettagliato che descrive ogni bug rilevato e offre raccomandazioni tecniche specifiche per risolvere ogni falla di sicurezza.

- Fase di correzione: gli sviluppatori utilizzano il feedback dell'audit per correggere le vulnerabilità e migliorare la sicurezza complessiva del codice dello smart contract.

- Verifica finale: gli esperti di sicurezza riesaminano il codice aggiornato per assicurarsi che tutte le correzioni siano state implementate correttamente e che non siano stati introdotti nuovi bug.

Come scegliere un revisore di contratti intelligenti

La scelta di un revisore è una questione di gestione del rischio: si tratta di investire in tempo, competenze e responsabilità prima che gli hacker abbiano modo di agire sulla mainnet. Per scegliere il partner giusto è necessario valutare attentamente le competenze tecniche, i risultati ottenuti in passato e le esigenze specifiche di sicurezza del proprio progetto blockchain.

Fase 1: Valutare le competenze tecniche

Esamina la storia dell'azienda in relazione al linguaggio di programmazione specifico che utilizzi e alla complessità DeFi che stai realizzando per i tuoi utenti.

Fattori chiave da considerare durante questa valutazione:

- Padronanza linguistica: verificare che il team abbia una profonda esperienza con Solidity, Rust o Vyper.

- Strumenti avanzati: assicurarsi che utilizzino regolarmente strumenti di verifica formale e di test basati sulle proprietà.

- Competenze specialistiche: cerca esperti in settori specifici come cross-chain o NFTs.

- Contributi open source: identificare le aziende che contribuiscono attivamente alla ricerca globale sulla sicurezza della blockchain.

Fase 2: Analizzare i precedenti in materia di sicurezza

L'analisi delle verifiche contabili passate e di eventuali incidenti verificatisi dopo l'implementazione è fondamentale per comprendere l'affidabilità del processo di revisione della sicurezza interna dell'azienda.

Valuta questi parametri per misurarne l'affidabilità:

- Totale delle attività garantite: considerare il valore di mercato totale di tutti i protocolli protetti dalla società.

- Divulgazione degli incidenti: verificare se eventuali progetti sottoposti a revisione siano stati compromessi a causa di bug di sicurezza non individuati.

- Portafoglio clienti: verifica se i leader del settore e le principali borse valori si affidano ai loro servizi di sicurezza.

- Trasparenza: verificare se l'azienda pubblica relazioni dettagliate relative a tutte le verifiche contabili completate.

Fase 3: Valutare i tempi di consegna

Le scadenze dei progetti spesso determinano la scelta di un revisore, poiché alcune società di alto livello hanno lunghe liste d'attesa per i loro servizi di sicurezza.

Considera questi punti relativi alla programmazione e alla velocità:

- Disponibilità del revisore: chiedere quale sia la prima data possibile per l'inizio di una revisione manuale completa.

- Tempi di consegna: stimare la durata delle fasi di revisione iniziale e verifica finale.

- Protocollo di comunicazione: valutare la rapidità con cui rispondono alle richieste tecniche durante la fase di definizione dell'ambito.

- Assistenza di emergenza: verificare se offrono servizi di risposta rapida per patch di sicurezza urgenti.

Fase 4: Confronta le strutture dei prezzi

La sicurezza è un investimento, ma i team devono bilanciare il costo di un audit di alta qualità con il budget disponibile per lo sviluppo e il marketing.

I fattori che influenzano il costo totale includono:

- Complessità del codice: codici più grandi con logiche complesse aumentano significativamente il prezzo totale dell'audit.

- Livello di gravità: i progetti che richiedono una verifica formale matematica hanno sempre un costo maggiore.

- Reputazione del marchio: i leader consolidati del settore applicano tariffe più elevate rispetto alle nuove società di sicurezza boutique.

- Contratti di assistenza continuativa: alcune aziende offrono sicurezza continua come servizio per progetti con aggiornamenti frequenti.

Vulnerabilità comuni dei contratti smart

La maggior parte degli exploit degli smart contract segue modelli ripetibili, quindi imparare a riconoscere quelli più comuni ti aiuta a progettare revisioni in grado di individuarli tempestivamente.

Queste sono le vulnerabilità più comuni nel 2026:

- Attacchi di rientranza: un contratto viene richiamato ripetutamente prima di completare l'esecuzione. Questa vulnerabilità ha permesso gli exploit sia di The DAO che di Minterest.

- Errori nel controllo degli accessi: permessi amministrativi mancanti o configurati in modo errato hanno consentito accessi non autorizzati, come dimostrato dall'attacco a Euler Finance che ha causato una perdita di 240 milioni di dollari.

- Chiamate esterne non controllate: quando i contratti chiamano altri contratti senza un'adeguata gestione degli errori, si rischia di perdere fondi. L'attacco hacker wallet multisig di Parity, risalente al lontano 2017, ne è un chiaro esempio.

- Manipolazione degli oracoli: quando i prezzi dipendono da oracoli non sicuri, gli hacker possono manipolare i valori. Mango Markets 100 milioni di dollari proprio a causa di questa vulnerabilità.

- Exploit dei prestiti istantanei: I prestiti istantanei senza garanzie sono stati utilizzati in Alpha Homora e Harvest Finance per prosciugare i fondi in un'unica transazione.

- Abuso dell'aggiornamento proxy: una logica di aggiornamento poco sicura ha consentito modifiche contrattuali dannose. ZKasino ha perso 33 milioni di dollari a causa di un aggiornamento non autorizzato.

- Centralizzazione dei privilegi: Ankr ha perso 100 milioni di dollari quando una private key i permessi di emissione è stata compromessa a causa di una scarsa decentralizzazione.

- Bridge Cross-Chain : l'attacco hacker da 325 milioni di dollari subitoWormhole è stato causato dalla mancanza di una verifica delle firme nelbridge suobridge Ethereum .

Comprendere questi frequenti vettori di attacco consente agli sviluppatori di scrivere codice più sicuro e aiuta i revisori a concentrare i propri sforzi sulle aree ad alto rischio.

Pensieri finali

Scegliere un'azienda affidabile che si occupi della sicurezza degli smart contract è la decisione più importante per qualsiasi progetto blockchain che miri al successo a lungo termine e alla fiducia degli utenti.

Sebbene gli audit non possano garantire una sicurezza assoluta, riducono significativamente la probabilità di perdite finanziarie catastrofiche dovute a vulnerabilità del codice prevenibili.

Gli investitori dovrebbero dare la priorità ai protocolli che dimostrano un impegno verso la sicurezza attraverso molteplici revisioni indipendenti e un monitoraggio continuo dei propri sistemi.

.webp)

.webp)