أفضل شركات تدقيق العقود الذكية في عام 2026

تتعامل العقود الذكية مع مليارات الدولارات في المعاملات الآلية، لكنها تظل هدفًا دائمًا للمجرمين الإلكترونيين. في عام 2025 وحده، سرق المخترقون أكثر من 4 مليارات دولار من البروتوكولات، مما يثبت أن المراجعات الأمنية الاحترافية لم تعد اختيارية للمطورين الجادين.

تحدد عمليات التدقيق هذه العيوب المنطقية الحرجة قبل أن تؤدي إلى خسائر مالية فادحة للمستخدمين. مع وجود أكثر من 100 شركة أمنية نشطة، يتطلب تحديد شريك موثوق النظر في الأداء التاريخي والقدرات التقنية المحددة.

هناك تباين كبير بين هذه الشركات، حيث تتراوح بين شركات المسح الآلي العملاقة وشركات الأبحاث الصغيرة. يعتمد اختيار المدقق المناسب على مدى تعقيد مشروعك وميزانيتك ونظام blockchain المحدد الذي تعمل عليه.

أفضل الاختيارات: أفضل المنصات لعام 2026

- CertiK - الأفضل لخدمات مراقبة العقود الذكية ذات الحجم الكبير

- هاكن - موصى به لإجراء تقييمات أمنية شاملة للتبادل

- هاشلوك - رائع لمراجعات العقود الذكية الأسترالية المتخصصة

- Trail Of Bits - الأفضل لأبحاث الأمان التشفيري المتطورة

- Cyfrin - موصى به لتدقيق العقود الذكية التي تركز على التعليم

- Quantstamp - مثالي لأمن العقود الذكية على المستوى المؤسسي

- هالبورن - الأفضل لخدمات اختبار الاختراق الهجومي

- SlowMist - موصى به لمعلومات التهديدات وتتبع الأمان

- OpenZeppelin - الأفضل لأمان EVM القياسية

- Consensys - مثالي لأدوات تدقيق العقود الذكية Ethereum

CertiK أفضل منصة تدقيق في عام 2026، حيث تجمع بين التحقق الشكلي المتقدم وأدوات الأمان AI والمراجعات اليدوية التي يجريها الخبراء، لتوفير حماية لا مثيل لها للعقود الذكية.

إجمالي القيمة المدققة

تقييم وتأمين أكثر من 494 مليار دولار من القيمة السوقية

الثغرات التي تم العثور عليها

تم اكتشاف أكثر من 115,000 خطأ وإفشائها

العملاء المدققون

تم إتمام أكثر من 5,500 Web3 على أكثر من 20 سلسلة

قارن بين أفضل شركات تدقيق العقود الذكية

1. CertiK

CertiK تتصدر سوق الأمن بأكثر من 5,000 عميل وما يقرب من 20,000 NFT DeFi NFT تم تدقيقها. تستخدم هذه الشركة محركات تحقق رسمية متقدمة تحسب رياضيًا كل حالة محتملة للعقد لضمان السلامة والسلامة المنطقية الكاملة.

وفقًا لتجربة شركائنا، CertiK أقصى درجات الشفافية من خلال لوحة التحكم Skynet الخاصة بها، والتي تراقب بروتوكولات تبلغ قيمتها السوقية 494 مليار دولار. وتصنف الشركة المخاطر إلى خمس فئات متميزة، بدءًا من المخاطر الحرجة وصولاً إلى المخاطر التي تتطلب الإبلاغ فقط، مما يساعد المطورين على تحديد أولويات تصحيحات الأمان الأكثر إلحاحًا.

إذا قمت بالتسليم بسرعة، فإن المكسب العملي هو استمرارية ما بعد التدقيق: تُعتبر Skynet بمثابة طبقة تقييم في الوقت الفعلي للمشاريع والبورصات والمحافظ. وهذا يساعد الفرق على تتبع drift المخاطر drift التحديثات وتغييرات الحوكمة، بدلاً من التعامل مع التدقيق على أنه ملف PDF يُستخدم لمرة واحدة.

الإيجابيات

- مقاييس عامة قوية للمشترين ليقوموا بالمقارنة.

- يجمع بين أعمال التدقيق والتقييم المستمر للأمن.

- base العملاء الواسعة base وجود عملية تقديم خدمات قابلة للتكرار.

السلبيات

- يمكن أن يؤدي وجود العلامة التجارية إلى توقعات "تدقيق قائمة المراجعة".

- لا تزال المراقبة اللاحقة للتدقيق بحاجة إلى دفاتر إجراءات الحوادث الداخلية الخاصة بك.

- المقاييس العامة لا تحدد التفاصيل لكل سلسلة على حدة.

2. هاكن

تُعد Hacken شركة رائدة في مجال أمن النظم البيئية، حيث قامت بتأمين أصول رقمية بقيمة 430 مليار دولار في أكثر من 1,600 مشروع. وتدير هذه الشركة منصة HackenProof لمكافآت اكتشاف الأخطاء، والتي تستعين بـ 45,000 باحث تمكنوا من تحديد 25,000 ثغرة أمنية وحصلوا على 15.7 مليون دولار كمكافآت.

استنادًا إلى تقييمات المستخدمين، تتفوق Hacken في bridging بين Web3 المالي التقليدي من خلال قمة الثقة السنوية التي تنظمها. وتقدم الشركة Proof of Reserves متخصصة Proof of Reserves لمنصات تداول مثل OKX Bybit، مما يضمن التحقق من ودائع المستخدمين رياضيًا وأمانها.

تتوافق Hacken بشكل مباشر مع لوائح MiCA وتقدم تقارير جاهزة للامتثال للعملاء من المؤسسات. ورغم التزام الشركة بمعايير عالية، تشير قائمة "rekt" إلى وقوع حادثة بقيمة 7.8 مليون دولار في Warp Finance، والتي سبق أن استعرضها فريق الهندسة الأمنية التابع للشركة.

الإيجابيات

- مزيج قوي من نتائج عمليات التدقيق والأبحاث الأمنية.

- عدادات عامة للتقييمات ونقاط الضعف التي تم منعها.

- تحديد موقف واضح للمؤسسات والجهات المؤسسية.

السلبيات

- المقاييس واسعة النطاق؛ يصعب ربطها بسلسلة أعمالك بالضبط.

- التدقيق وحده لن يحل مشاكل OpSec التي تم تسليط الضوء عليها في التقارير.

- قد تؤدي الشهرة إلى زيادة التدقيق بعد أي حادث.

3. هاشلوك

Hashlock هي شركة أسترالية سريعة النمو قامت بمراجعة أكثر من 500 مشروع وحققت أصولاً بقيمة 4 مليارات دولار. تستخدم الشركة نظام تقييم أمني خاص بها لتقييم مدى تعقيد الكود مقارنةً بالثغرات الأمنية المكتشفة، مما يوفر للمطورين تقييماً واضحاً «في غضون أقل من 3 ساعات».

تتميز شركة التدقيق هذه بأن أياً من مشاريعها التي خضعت لتدقيق شامل لم تتعرض قط لاختراق ناجح. ويقوم الفريق بمراجعة يدوية لرموز البرمجة سطراً سطراً لمشاريع Ethereum Solana Polygon مع التركيز بشكل كبير على تحديد الثغرات المعقدة في منطق الأعمال.

يتميز «هاشلوك» عمليًا بتغطية المخاطر بما يتجاوز صحة الكود. تركز خدمات «هاشلوك» على مراقبة التهديدات onchain كما أنها تسلط الضوء على tokenomics كطبقة موازية قد تغفلها مراجعة الكود التقليدية عندما تؤدي الحوافز إلى خلق ثغرات استغلالية

الإيجابيات

- سجل حافل بالإنجازات دون أي ثغرات أمنية في المشاريع التي خضعت لتدقيق كامل.

- يمكن رؤية حجم التدقيق العام والمقياس "المؤمن".

- تقدم مراجعات يدوية متخصصة NFT DeFi NFT المعقدة.

السلبيات

- لا تزال المراقبة تتطلب قواعد تصعيد من جانبك.

- توافر وثائق عامة أقل بشأن مجموعة أدواتهم الآلية الداخلية.

- وجود محدود في أسواق أمن البلوك تشين الآسيوية والأوروبية.

4. أثر البتات

تُعد «Trail of Bits» خيارًا ممتازًا للأنظمة المعقدة التي تتفاعل فيها العقود الذكية مع off-chain . وتُركز صفحة خدمات البلوكشين الخاصة بهم على مراجعة «العقود الذكية off-chain »، بما يتناسب مع نقاط الضعف الحديثة مثل شبكات الحفظ (keeper networks) ووسائل الترحيل (relayers) وأدوات الإدارة.

يوصى باستخدام Trail of Bits للبنى التحتية المعقدة، حيث يركز على العلوم المتعمقة في مجال التشفير وبرامج الأنظمة. وقد قاموا مؤخرًا بتحسين أمن سلسلة توريد البرامج من خلال تطبيق PEP 740، مما ساعد في تأمين أكثر من 270,000 توزيع حزمة لنظام Python البيئي.

استنادًا إلى أبحاثنا، فإن Trail of Bits هي الخيار الأفضل للمشاريع التي تشبه التجارب البحثية أكثر من البدائية البسيطة. ومع ذلك، فإن خبرتهم لها حدود؛ حيث تُظهر قائمة المتصدرين استغلالًا بقيمة 3.3 مليون دولار على Raft، وهو مشروع سبق لهم تدقيقه.

الإيجابيات

- مناسب تمامًا للمراجعات المشتركة للعقود والبنية التحتية.

- ينشر ويحافظ على أدوات تحليل متقدمة (Manticore).

- تاريخ طويل في مجال العمل مقارنة بمعظم Web3 .

السلبيات

- لا تُعد إجماليات "الأصول المضمونة" العامة مؤشراً تسويقياً أساسياً.

- يمكن أن يكون أسلوب المشاركة أعمق وأكثر استهلاكا للوقت.

- ليس الخيار الأسرع لإجراء عمليات تدقيق رمزية بسيطة وذات نطاق ضيق.

5. سيفرين

تُعد شركة «سيفرين»، التي أسسها Patrick Collins في عام 2023، رائدة في مجال الأمن القائم على التثقيف. وقد نجحت هذه الشركة بسرعة في تأمين أصول بقيمة 40 مليار دولار من خلال نموذج التدقيق الذي يركز على التفاعل المباشر، والذي يولي الأولوية لتعليم المطورين كيفية كتابة أكواد «سوليديتي» و«فايبر» أكثر أمانًا.

استنادًا إلى تقييمات المستخدمين، تعد منصة Cyfrin Updraft بمثابة نقطة تحول للمجتمع، حيث توفر موارد مجانية لأكثر من 100,000 طالب. تتميز عمليات التدقيق التي يجريها الفريق بشفافية ملحوظة، وغالبًا ما تتضمن تحليلات فيديو عامة تشرح نقاط الضعف التي تم تحديدها لجمهور عالمي.

تُعد Cyfrin الشركة الرائدة في مجال التدقيق للمشاريع التي تولي أهمية للتجربة التعاونية والعملية. ورغم أنها أحدث من شركات مثل OpenZeppelin فإن نموها السريع والثقة الكبيرة التي تحظى بها من المجتمع تجعلها عنصرًا أساسيًا في مجال DeFi لعام 2026.

الإيجابيات

- تجمع عمليات التدقيق التنافسية العديد من المراجعين في قاعدة بيانات واحدة.

- تنشر نتائج TVL في منشورات الملخص.

- الترابط الوثيق مع التعليم يساعد في التوظيف وتحسين المهارات الداخلية.

السلبيات

- TVL لا يعني بالضرورة أن الكود الذي خضع للتدقيق قد تم نشره بأمان.

- تتطلب عمليات التدقيق التنافسية إدارة قوية للفرز والإصلاح.

- يختلف عمق دراسة الحالة العامة حسب البروتوكول والنطاق.

6. كوانتستامب

قامت شركة Quantstamp بحماية أصول تزيد قيمتها عن 200 مليار دولار وأكملت أكثر من 1100 مشروع منذ تأسيسها. هذه الشركة لا ترتبط بسلسلة بلوكشين معينة، وتوفر خدمات الأمان لشبكات Ethereum Solana وفلو Cardano كما حصلت على العديد من المنح من Ethereum لدعم أبحاث L2 .

تُعد Quantstamp الأفضل بشكل عام في مجال DeFi المخصص للمؤسسات، وقد نجحت في كسب عملاء كبار مثل Prysm وTeku. وتشتهر تقاريرها بعمقها، حيث تغطي مسائل مثل التبعية في ترتيب المعاملات ومسائل الطوابع الزمنية. وقد حددت الشركة خسائر تجاوزت قيمتها 447 مليون دولار من خلال مهام التدقيق المختلفة التي قامت بها.

يستخدم فريق Quantstamp مجموعة أمان كاملة تشمل التنفيذ الرمزي وتحليل تغطية الاختبار. ومع ذلك، فقد تم إدراجهم في قائمة rekt leaderboard لتدقيق حسابات Alpha Finance و Rari Capital، اللتين تعرضتا لعمليات استغلال بلغت قيمتها الإجمالية أكثر من 47.5 مليون دولار من أموال المستخدمين.

الإيجابيات

- ارتفاع حجم عمليات التدقيق العام في العديد من النظم البيئية.

- إشارات واضحة لتجربة على مستوى البروتوكول (عملاء ETH2).

- أرشيف كبير من التقارير العامة لتقييم الجودة.

السلبيات

- التغطية الواسعة يمكن أن تبدو موحدة بالنسبة للتصاميم المتخصصة.

- مقاييس "الأصول المضمونة" لا تضمن نتائج خالية من الحوادث.

- يجب على المشتري التأكد من أن النطاق يشمل مخاطر الإدارة والنشر.

7. هالبورن

Halborn هي شركة أمنية هجومية متميزة تتألف من قراصنة أخلاقيين يقومون بمحاكاة هجمات حقيقية. تعامل هذه الشركة كل مهمة على أنها اختبار اختراق، وتتجاوز مراجعة الكود لتشمل محاكاة الهندسة الاجتماعية والتصيد الاحتيالي لأكثر من 600 عميل عالمي.

التالي على قائمتنا، نجحت شركة Halborn في حماية أصول بقيمة تريليون دولار لشبكات كبرى مثل Polygon Avalanche. ويركز نهجها الاستباقي على كامل نطاق الهجمات، بما في ذلك واجهات برمجة التطبيقات (API) الخاصة بالويب والهواتف المحمولة، مما يضمن عدم ترك أي نقطة دخول دون مراقبة أو عرضة للخطر.

توفر Halborn بيئة الاختبار الأكثر صرامةً المتاحة في Web3 . وعلى الرغم من صرامة هذه الاختبارات، فإنها تظهر في قائمة "rekt" لمشاريع مثل MonoX وSeneca Protocol، اللتين تكبدتا خسائر بلغت 31.4 مليون دولار و6.4 مليون دولار على التوالي.

الإيجابيات

- تدعم الشهادات والأطر المتطلبات الأمنية المؤسسية.

- ينشر مقاييس "حسب الأرقام" مفيدة للمشتريات.

- نطاق ضمان واسع يتجاوز العقود وحدها.

السلبيات

- يمكن أن يؤدي اتساع نطاق المؤسسة إلى زيادة تعقيد المشاركة.

- تتطلب التقييمات واسعة النطاق تنسيقًا داخليًا قويًا.

- لا تحدد المقاييس السلاسل التي تدفع "القيمة المحمية".

8. SlowMist

SlowMist هي شركة رائدة في السوق الآسيوية، حيث قامت بمراجعة أكثر من 1,000 مشروع منذ عام 2018. تتخصص هذه الشركة في استخبارات التهديدات من خلال منصتها MistTrack، التي تتعقب الأموال المسروقة وتقدم anti-money laundering للبورصات وأمناء الحفظ الرقميين.

يُوصى باستخدام SlowMist لتأمين البورصات، SlowMist هم عميق لبيئة التهديدات في منطقة آسيا والمحيط الهادئ. وتوفر الشركة مراقبة على مدار الساعة طوال أيام الأسبوع onchain الخبيثة onchain ، مما يساعد البروتوكولات على تحديد المعاملات المشبوهة وحظرها قبل أن يتم إتمامها في ledger.

وتدعي SlowMist أنها كانت أول شركة صينية تدخل قائمة توصيات تدقيق أمن العقود الذكية الخاصة بـ Etherscan. وبالنسبة للقراء، فإن هذا يشير إلى ظهور الشركة في قنوات أدوات المطورين، حيث تلجأ العديد من الفرق إلى الاستعانة بمدققي الحسابات خلال عمليات الإطلاق التي تتم في أوقات الذروة.

الإيجابيات

- تقلل قائمة multi-chain الصريحة multi-chain من الغموض الذي يواجهه المشتري.

- التوافق القوي مع معلومات التهديدات والدروس المستفادة من الحوادث.

- ارتفاع حجم العقود المدققة المعلنة.

السلبيات

- قد يختلف أسلوب إعداد التقارير العامة باختلاف خطوط الخدمة.

- من الصعب تقييم ادعاءات "القائمة الموصى بها" بشكل موضوعي.

- يجب على المشترين تأكيد النتائج المتوقعة لرصد ما بعد التدقيق.

9. OpenZeppelin

OpenZeppelin هو المعيار الذهبي EVM حيث يدير المكتبات مفتوحة المصدر الأكثر استخدامًا في العالم. وقد قامت هذه الشركة بحماية أكثر من 50 مليار دولار من TVL أكثر من مليون سطر من التعليمات البرمجية عبر آلاف المشاريع وأكثر من 30 سلسلة.

تُعد OpenZeppelin الخيار الأمثل للبنية التحتية الأساسية، OpenZeppelin منصة Defender لضمان أمان عمليات البروتوكولات والمراقبة الآلية. وقد تمكنت الشركة من تحديد أكثر من 700 ثغرة أمنية حرجة وخطيرة من خلال عمليات التدقيق التي أجرتها، مما ساعد بروتوكولات مثل Compound Aave مستويات عالية من أمان المستخدمين.

تجعل شراكة OpenZeppelin مع Ethereum منها الاسم الأكثر موثوقية في مجال تنفيذ العقود القياسية. وتشير قائمة "rekt" إلى حادثة تكبدت فيها Audius خسائر بقيمة 6 ملايين دولار، مما يثبت أن حتى المؤسسات التي تعتمد المعايير الصناعية تحتاج إلى يقظة ومراقبة مستمرتين.

الإيجابيات

- يقلل التحقق من النشر من حالات التكوين الخاطئ drift بعد التدقيق.

- تساعد إحصاءات المراجعة السنوية العامة على قياس الفعالية.

- إرشادات قوية لضمان أمان دورة حياة تطوير البرمجيات (SDLC) بما يتجاوز نطاق التدقيق.

السلبيات

- يمكن أن يؤدي الطلب إلى تقييد الجدولة في مواسم الذروة لإطلاق المنتجات.

- تحقيق أفضل قيمة يتطلب تعاونًا عميقًا واستعدادًا هندسيًا قويًا.

- لا يزال Multi-chain يتطلب وضع نماذج للتهديدات الخاصة بكل سلسلة على حدة.

10. Consensys

تُعد Consensys الذراع الأمني المتخصص في Consensys التي تدعم MetaMask Infura. وقد اكتشفت هذه الشركة أكثر من 200 مشكلة أمنية، وتجري ما يزيد عن 10,000 تحليل شهريًا من خلال أداة الفحص الأمني الآلية MythX الخاصة بها Ethereum .

تُعد Consensys خيارًا مثاليًا للمطورين Ethereum حيث تقدم مراجعات يدوية عالية الجودة إلى جانب أدوات مثل Scribble للاختبار القائم على الخصائص. وقد قامت الشركة بتأمين بروتوكولات رئيسية مثل Uniswap التركيز على الصحة المنطقية وتعظيم gas للتطبيقات اللامركزية ذات الحجم الكبير.

في رأينا، يوفر تكاملها مع Consensys الأوسع نطاقاً دورة حياة أمنية سلسة للمطورين. ومع ذلك، تُظهر قائمة "rekt" أنهم أجروا تدقيقاً على Hedgey Finance، التي تكبدت خسائر بقيمة 44.7 مليون دولار، مما يسلط الضوء على الصعوبة المستمرة في تأمين المنطق المالي المعقد في Web3.

الإيجابيات

- نهج قوي قائم على الأدوات للتشويش على الأنظمة الثقيلة الثابتة.

- مكتبة كبيرة للمراجعة العامة للحسابات من أجل إجراء العناية الواجبة.

- غالبًا ما تتضمن هيكلية إعداد التقارير إرشادات واضحة بشأن التخفيف من حدة الآثار.

السلبيات

- قد يكون النهج EVM مقيدًا بالنسبةEVM .

- تعتمد فوائد الأدوات على تعريفات الاختبار/الثابتة الناضجة.

- قد لا تتوافق عمليات التدقيق العامة القديمة مع أنماط التحديث الحديثة.

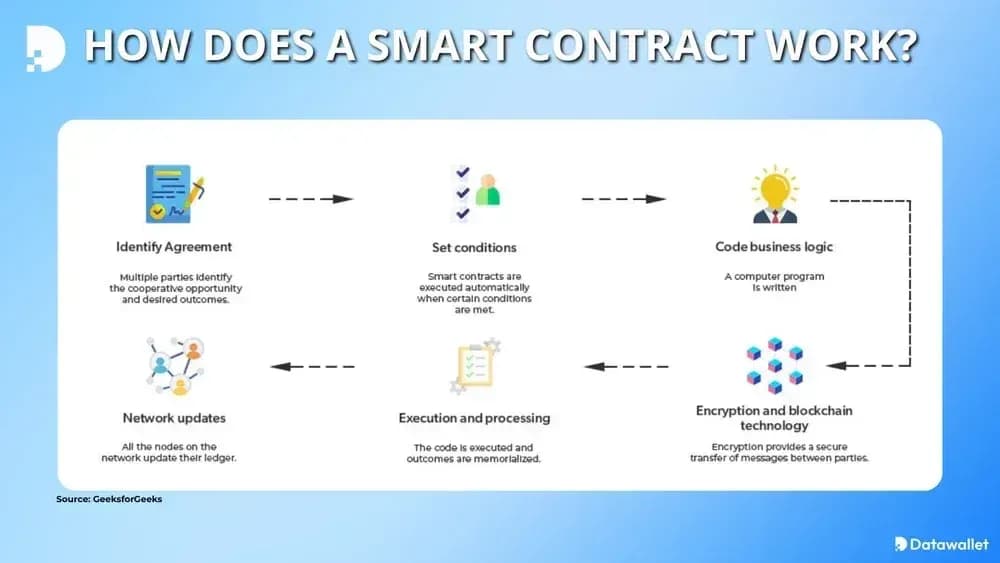

شرح العقود الذكية ببساطة

العقود الذكية هي اتفاقيات رقمية ذاتية التنفيذ يتم تخزينها على سلسلة الكتل، وتُفعَّل تلقائيًا عند met شروط محددة. وتلغي هذه البرامج الحاجة إلى وسطاء مركزيين مثل البنوك أو المحامين، من خلال فرض القواعد بواسطة كود لا يمكن تغييره.

تسهل المنطقية الكامنة في هذه العقود peer-to-peer بمليارات الدولارات في مجالات DeFi والألعاب والحوكمة. ونظرًا لأنها تصبح دائمة بمجرد نشرها، فإن أي خطأ في الكود قد يؤدي إلى خسائر مالية لا رجعة فيها لجميع المشاركين المعنيين.

على عكس البرامج التقليدية، فإن العقود الذكية تكون مرئية بالكامل على مستكشفات البلوكشين مثل Etherscan، مما يتيح لأي شخص الاطلاع على كيفية عملها وعناوين wallet المشفرة التي تتفاعل معها. فعلى سبيل المثال، يقوم staking بتوزيع المكافآت على مدار الوقت، في حين يقوم bridge بنقل الأصول بين السلاسل.

معظم حالات فشل العقود الذكية ليست "اختراقات تشفيرية غامضة"؛ بل هي حالات فشل برمجية تحت ضغط عدائي. يستغل المهاجمون الحالات الاستثنائية في الرياضيات أو التفويض أو الترقيات أو مدخلات أوراكل، ثم يستخرجون القيمة بسرعة أكبر من قدرة البشر على الاستجابة.

ما هو تدقيق العقود الذكية؟

تدقيق العقد الذكي هو مراجعة أمنية احترافية لكل سطر من سطور شفرة مصدر البروتوكول، ويقوم بها خبراء خارجيون. تحدد هذه العملية الأخطاء والعيوب المنطقية قبل النشر، مما يضمن أن العقد يعمل بالشكل الذي قصده المطورون.

يبحث المدققون عن الثغرات القابلة للاستغلال، وخيارات التصميم الخطيرة، والضوابط المفقودة، ثم يوثقون النتائج مع درجة الخطورة، وسيناريوهات إثبات المفهوم، وإرشادات الإصلاح. هناك طريقتان رئيسيتان لتدقيق العقد الذكي: يدويًا ومن خلال الأتمتة.

1. عمليات تدقيق مراجعة الرموز اليدوية

تركز عمليات التدقيق اليدوية على التفكير البشري: حيث يقوم المدققون بقراءة العقود سطراً سطراً، وتحديد حدود الثقة، والتحقق من صحة الثوابت. ويكشف هذا النهج عن عيوب منطق الأعمال، ومسارات التفويض المعطلة، ومخاطر الترقية الخفية التي غالباً ما تغفلها أدوات الفحص الآلية.

يقوم المراجعون أيضًا بالتحقق من كيفية تفاعل الوحدات النمطية: أجهزة التوجيه والبروكسيات والجسور والحراس وأدوار الإدارة. تتضمن عمليات المراجعة اليدوية الجيدة نماذج التهديدات ووصف الهجمات والتحقق من الإصلاحات، وليس مجرد قائمة بالمشكلات التي تم اكتشافها.

يقوم الخبراء بمحاكاة الحالات الاستثنائية وسيناريوهات الهجمات الواقعية لضمان بقاء العقد مرنًا في ظل الضغوط المالية الشديدة. توفر هذه العملية أعلى مستوى من الضمان للمستثمرين وهي إلزامية لأي مشروع يدير رأس مال كبير.

2. عمليات التدقيق الآلية والرسمية

تستخدم عمليات التدقيق الآلية التحليل الثابت واختبار التضليل واختبار الثوابت لاستكشاف العديد من مسارات التنفيذ بسرعة. يساعد اختبار التضليل في اكتشاف الأخطاء التي تعتمد على الحالة، بينما يحدد التحليل الثابت أنماط الثغرات الأمنية المعروفة عبر قواعد البيانات البرمجية الكبيرة.

تذهب الأساليب الرسمية إلى أبعد من ذلك من خلال إثبات الخصائص في إطار نموذج محدد. وعند تطبيقها بشكل سليم، فإنها تقلل من الغموض في المكونات الحيوية مثل محاسبة الخزائن أو آليات bridge ، لكنها تتطلب مواصفات دقيقة وافتراضات نموذجية مدروسة.

تستخدم عمليات التدقيق الآلية برامج مسح متخصصة لتحديد أنماط الثغرات الأمنية الشائعة وأخطاء البرمجة القياسية في غضون دقائق. وتقوم أدوات مثل Slither أو MythX بالكشف بسرعة عن حالات إعادة الدخول، وتجاوز سعة الأعداد الصحيحة، وقيم الإرجاع غير المحددة، وهي أخطاء قد تغيب عن العين البشرية عن غير قصد.

على الرغم من أن هذه الأدوات عالية الكفاءة، إلا أنها تفتقر إلى السياق اللازم لتحديد الأخطاء المعقدة في منطق الأعمال أو نواقل الهجمات الاقتصادية. يستخدم المطورون هذه الفحوصات خلال مرحلة البرمجة لاكتشاف الأخطاء البسيطة قبل الاستعانة بشركة متخصصة.

كيفية تدقيق العقد الذكي

اتباع منهجية صارمة عند تدقيق العقود الذكية يضمن تحديد كل نقاط الضعف المحتملة ومعالجتها قبل نشر العقد الذكي على سلسلة الكتل الحية.

تتبع فرق الأمن الخطوات المحددة التالية أثناء المراجعة المهنية:

- مراجعة الوثائق: يدرس المهندسون whitepaper والمواصفات الفنية لفهم المنطق التجاري المقصود والوظائف الأساسية للبروتوكول.

- التحليل الآلي: يقوم الفنيون بتشغيل قاعدة الكود عبر عدة برامج فحص أمنية مثل Slither لتحديد الأخطاء الشائعة ونقاط الضعف القياسية بسرعة.

- الفحص المنطقي اليدوي: يقوم كبار المراجعين بمراجعة الكود سطراً بسطر للكشف عن العيوب المعقدة التي لا تستطيع الأدوات الآلية اكتشافها.

- تصنيف الثغرات الأمنية: يقوم الفريق بتصنيف جميع المشكلات التي تم تحديدها حسب درجة خطورتها، بدءًا من المخاطر الأمنية الحرجة وصولًا إلى التوصيات البسيطة المتعلقة بأسلوب الكود.

- تسليم التقرير الأولي: يقدم المدققون وثيقة مفصلة توضح كل الأخطاء المكتشفة وتقدم توصيات تقنية محددة لإصلاح كل ثغرة أمنية.

- مرحلة الإصلاح: يستخدم المطورون ملاحظات التدقيق لإصلاح الثغرات الأمنية وتحسين الوضع الأمني العام لرمز العقد الذكي.

- التحقق النهائي: يقوم خبراء الأمن بإعادة فحص الكود المحدث للتأكد من أن جميع الإصلاحات قد تم تنفيذها بشكل صحيح ولم يتم إدخال أي أخطاء جديدة.

كيفية اختيار مدقق عقود ذكي

يعد اختيار شركة تدقيق بمثابة إدارة للمخاطر: فأنت بذلك تكسب الوقت وتستفيد من الخبرة والمساءلة قبل أن تتاح للمهاجمين فرصة للوصول إلى mainnet. ويتطلب اختيار الشريك المناسب تقييمًا شاملاً للخبرة الفنية والأداء السابق والاحتياجات الأمنية المحددة لمشروع بلوكتشين الخاص بك.

الخطوة 1: تقييم الخبرة الفنية

راجع تاريخ الشركة في التعامل مع لغة البرمجة التي تستخدمها، بالإضافة إلى مدى تعقيد DeFi التي تعمل على بنائها لمستخدميك.

العوامل الرئيسية التي يجب مراعاتها أثناء هذا التقييم:

- إتقان اللغة: تأكد من أن الفريق لديه خبرة عميقة في Solidity أو Rust أو Vyper.

- أدوات متقدمة: تأكد من استخدامهم لأدوات التحقق الرسمية والاختبار القائم على الخصائص بانتظام.

- المعرفة المتخصصة: ابحث عن الخبرة في مجالات محددة مثل cross-chain أو NFTs.

- المساهمات مفتوحة المصدر: تحديد الشركات التي تساهم بنشاط في أبحاث أمن البلوك تشين العالمية.

الخطوة 2: تحليل سجل الأداء الأمني

يعد التحقيق في عمليات التدقيق السابقة وأي حوادث بعد النشر أمرًا بالغ الأهمية لفهم موثوقية عملية المراجعة الأمنية الداخلية للشركة.

قم بتقييم هذه المقاييس لقياس مدى موثوقيتها:

- إجمالي الأصول المضمونة: ضع في اعتبارك القيمة السوقية الإجمالية لجميع البروتوكولات التي تحميها الشركة.

- الكشف عن الحوادث: البحث عما إذا كانت أي مشاريع خضعت للتدقيق قد تعرضت للاستغلال بسبب أخطاء أمنية لم يتم اكتشافها.

- محفظة العملاء: اكتشف ما إذا كانت الشركات الرائدة في القطاع والبورصات الكبرى تثق في خدمات الأمان التي تقدمها.

- الشفافية: تحقق مما إذا كانت الشركة تنشر تقارير عامة مفصلة عن جميع عمليات التدقيق المكتملة.

الخطوة 3: تقييم جداول التسليم

غالبًا ما تحدد مواعيد تسليم المشاريع اختيار المدقق، حيث أن بعض الشركات الكبرى لديها قوائم انتظار طويلة لخدمات الأمان التي تقدمها.

ضع في اعتبارك النقاط التالية فيما يتعلق بالجدولة والسرعة:

- توافر المراجع: اسأل عن أقرب موعد ممكن لبدء المراجعة اليدوية الكاملة.

- مدة الإنجاز: تقدير المدة التي ستستغرقها مرحلتا المراجعة الأولية والتحقق النهائي.

- بروتوكول الاتصال: قم بتقييم مدى سرعة استجابتهم للاستفسارات الفنية خلال مرحلة تحديد النطاق.

- الدعم في حالات الطوارئ: تحديد ما إذا كانوا يقدمون خدمات استجابة سريعة للتصحيحات الأمنية العاجلة.

الخطوة 4: قارن بين هياكل الأسعار

الأمن هو استثمار، ولكن يجب على الفرق أن توازن بين تكلفة التدقيق عالي الجودة وميزانية التطوير والتسويق المتاحة لديها.

العوامل التي تؤثر على التكلفة الإجمالية تشمل:

- تعقيد الكود: تزيد قواعد الكود الأكبر حجماً ذات المنطق المعقد بشكل كبير من إجمالي سعر التدقيق.

- مستوى الخطورة: المشاريع التي تتطلب التحقق الرياضي الرسمي دائمًا ما تكون أكثر تكلفة.

- سمعة العلامة التجارية: تتقاضى الشركات الرائدة في القطاع رسوماً أعلى من شركات الأمن الصغيرة الحديثة.

- الخدمات المستمرة: تقدم بعض الشركات خدمات أمنية مستمرة للمشاريع التي تتطلب تحديثات متكررة.

نقاط الضعف الشائعة في العقود الذكية

تتبع معظم عمليات استغلال العقود الذكية أنماطًا متكررة، لذا فإن تعلم الأنماط الشائعة يساعدك على تصميم مراجعات تكتشفها في وقت مبكر.

هذه هي أكثر الثغرات الأمنية شيوعًا في عام 2026:

- هجمات إعادة الدخول: يقوم العقد باستدعاء نفسه مرارًا وتكرارًا قبل إتمام التنفيذ. وقد أتاح هذا الخلل استغلال ثغرات أمنية في كل من «The DAO » و«Minterest».

- أخطاء في التحكم في الوصول: أدى فقدان أذونات المسؤول أو تكوينها بشكل خاطئ إلى السماح بالوصول غير المصرح به، كما يتضح من استغلال Euler Finance بقيمة 240 مليون دولار.

- المكالمات الخارجية غير الخاضعة للرقابة: عندما تتصل العقود بأطراف أخرى دون معالجة الأخطاء بشكل سليم، قد تتعرض الأموال للخسارة. ويُعد اختراق wallet Parity متعددة التوقيعات الذي وقع في عام 2017 مثالاً بارزاً على ذلك.

- التلاعب بالبيانات المرجعية: عندما تعتمد الأسعار على مصادر بيانات مرجعية غير آمنة، يمكن للمهاجمين التلاعب بالقيمة. Mango Markets 100 مليون دولار بسبب هذه الثغرة بالذات.

- استغلال القروض الفورية: استُخدمت القروض الفورية بدون ضمانات في Alpha Homora وHarvest Finance لاستنزاف الأموال في معاملة واحدة.

- إساءة استخدام ترقية الوكيل: سمحت منطقية الترقية غير الآمنة بإجراء تغييرات ضارة على العقود. خسر ZKasino 33 مليون دولار من خلال ترقية غير مصرح بها.

- مركزية الامتيازات: تكبدت Ankr خسارة قدرها 100 مليون دولار عندما تعرض private key أذونات إصدار العملات للاختراق بسبب ضعف اللامركزية.

- Bridge Cross-Chain : كان الاختراق الذي تعرضت لهWormholeبقيمة 325 مليون دولار نتيجة لعدم وجود عملية التحقق من التوقيع فيbridge Ethereum الخاص بها.

إن فهم نواقل الهجوم المتكررة هذه يتيح للمطورين كتابة أكواد أكثر أمانًا ويساعد المراجعين على تركيز جهودهم على المجالات عالية المخاطر.

افكار اخيرة

اختيار شركة أمنية ذات سمعة طيبة متخصصة في العقود الذكية هو القرار الأهم لأي مشروع بلوك تشين يهدف إلى تحقيق النجاح على المدى الطويل وكسب ثقة المستخدمين.

على الرغم من أن عمليات التدقيق لا تضمن السلامة المطلقة، إلا أنها تقلل بشكل كبير من احتمالية الخسائر المالية الكارثية الناجمة عن الثغرات الأمنية التي يمكن تجنبها.

يجب على المستثمرين إعطاء الأولوية للبروتوكولات التي تثبت التزامها بالأمن من خلال مراجعات مستقلة متعددة ومراقبة مستمرة لأنظمتها.

.webp)

.webp)